辉瑞公司(Pfizer)因生产mRNA新冠疫苗而成为网络钓鱼攻击者的热门假冒对象。近日,根据 INKY 的一份最新报告,2021年8月15日左右开始的一个网络钓鱼电子邮件活动冒充了辉瑞公司,试图从受害者那里窃取商业和财务信息。

此钓鱼活动背后的参与者在网络钓鱼活动中非常“勤奋”,他们将“干净”的 PDF 附件与新注册的冒牌辉瑞域名结合起来(这些新注册的域名网址看上去非常像辉瑞的官方站点)。攻击者使用的仿冒域名为:pfizer-nl[.]com、pfizer-bv[.]org、pfizerhtlinc[.]xyz、pfizertenders[.]xyz,这些仿冒域名是通过 Namecheap 注册的,Namecheap 接受加密货币作为支付方式,允许购买者保持匿名。

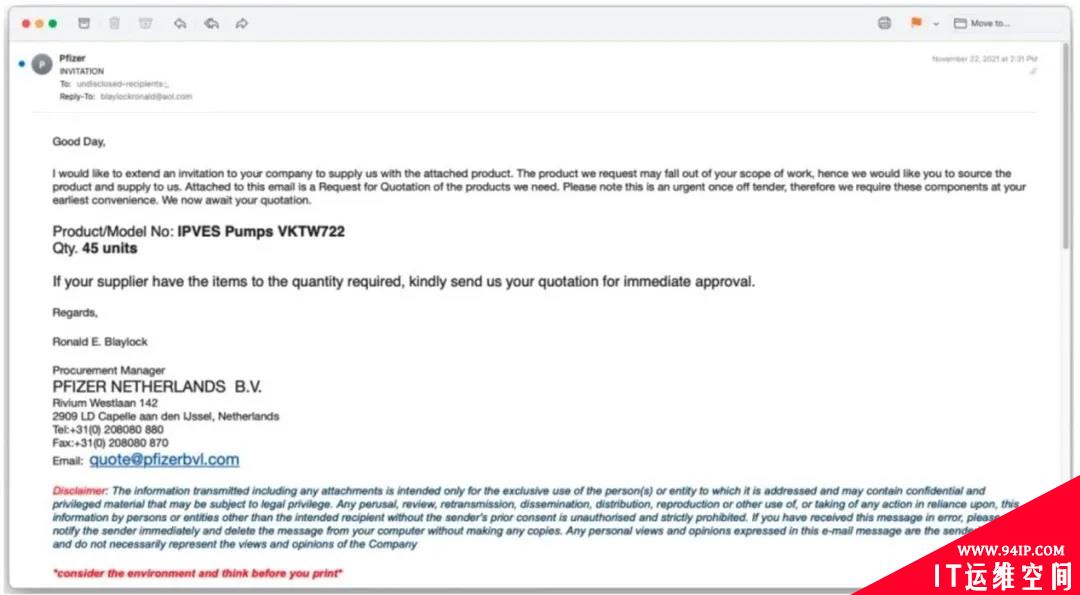

攻击者利用仿冒域名生成的电子邮件帐户,发送钓鱼电子邮件,以绕过企业常见的电子邮件保护解决方案。这些钓鱼邮件的主题通常涉及紧急报价、招标和工业设备供应等,如图1所示。在 INKY 分析师看到的 400 个钓鱼邮件的大多数样本中,攻击者都使用具有专业外观的3页 PDF 文档讨论到期日、付款条件和与合法报价请求相关的其他详细信息。

图1:网络钓鱼电子邮件样本(

转载请注明:IT运维空间 » 安全防护 » 攻击者假冒辉瑞公司实施网络钓鱼

发表评论