美国网络安全和基础设施安全局今天建立了一个公开的已知被利用的漏洞目录,并发布了一个具有约束力的操作指令,命令美国联邦机构在特定的时间框架和期限内修补受影响的系统。该目录目前列出了306个漏洞,其中一些老漏洞是2010年就被发现,但现在仍在外部被利用。

这其中包括思科、Google、微软、苹果、甲骨文、Adobe、Atlassian、IBM和其他许多大小公司的产品的漏洞。

对于今年披露的漏洞(CVE代码为CVE-2021-*****),CISA已经命令各美国联邦机构在2021年11月17日前应用补丁。

对于更早的漏洞,各机构必须在2022年5月3日之前修补系统。

"这些漏洞给各机构带来了重大风险。必须积极补救已知的被利用的漏洞,以保护联邦信息系统和减少网络事件,"CISA今天在一个具有约束力的操作指令中说。

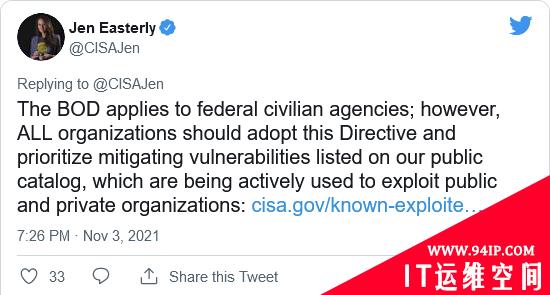

在今天宣布该机构的新努力的推文中,CISA主任Jen Easterly说,虽然具有约束力的操作指令只能迫使美国联邦机构采取行动,但实际上所有组织都应采取行动,修补列出的漏洞,因为同样的漏洞也被用来攻击私人实体。

在一份新闻稿中,CISA还表示,他们计划在新的漏洞被积极利用时向数据库添加新条目。

为此CISA还提供了一个RSS源,让IT和安全团队随时关注数据库的新条目。

了解更多:https://www.cisa.gov/known-exploited-vulnerabilities-catalog

转载请注明:IT运维空间 » 安全防护 » CISA创建了已知被利用的漏洞目录 并命令联邦机构及时进行修补

发表评论