研究人员发现新的Windows 0day权限提升漏洞,影响所有Windows 版本。

8月,微软发布了CVE-2021-34484 Windows用户配置服务权限提升漏洞的安全补丁。补丁发布后,安全研究人员Naceri 发现该补丁并没有完全修复该漏洞,可以使用新的漏洞利进行绕过。

在之前的CVE-2021-34484漏洞分析中,用户可以滥用用户配置服务来创建第二个junction(连接)。但ZDI安全公告和微软补丁中,都将该漏洞看做是任意目录删除目录。微软只是修复了该漏洞的表象,但没有解决本质问题。研究人员通过修改之前的PoC漏洞利用仍然可以实现权限提升。

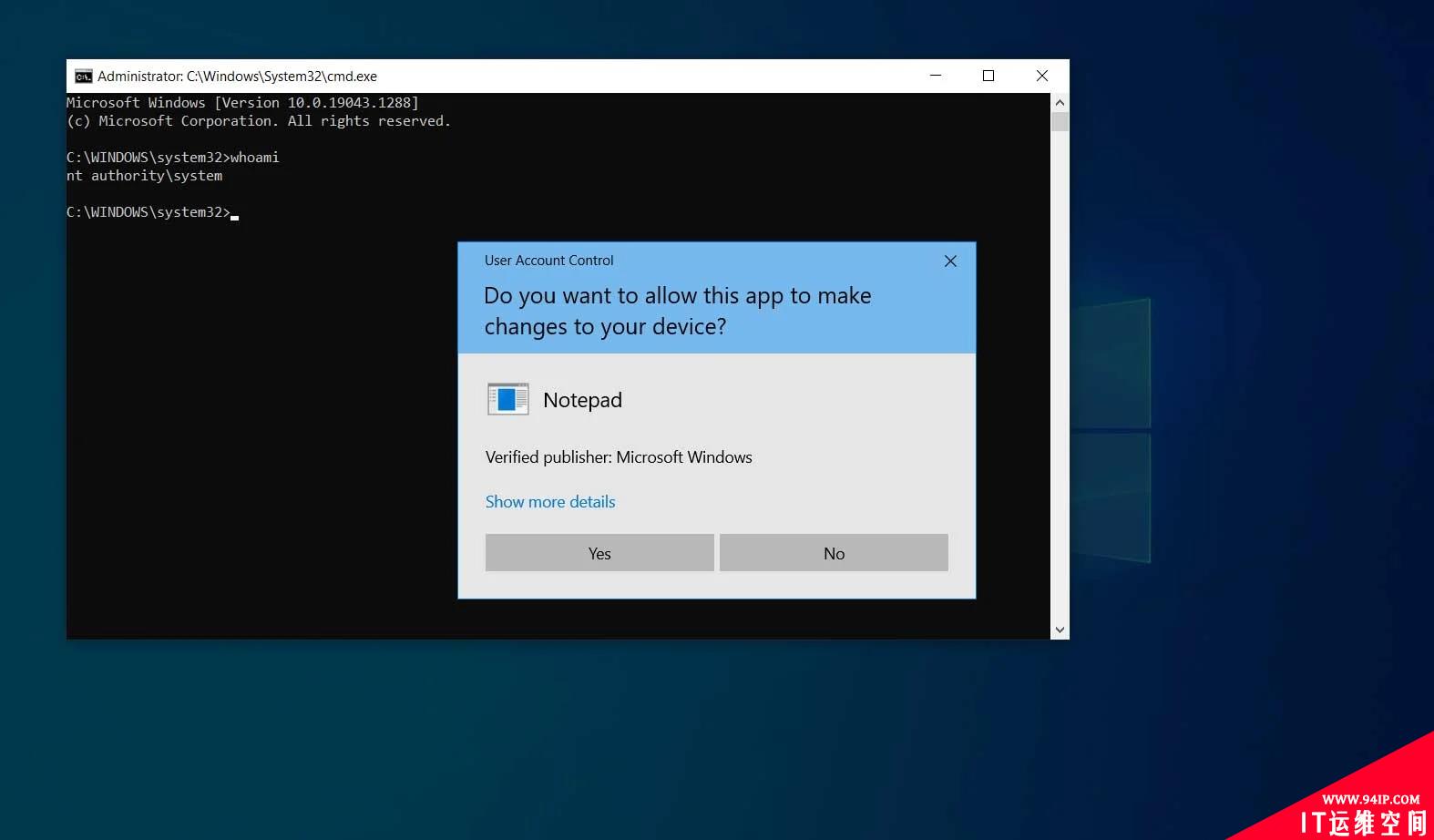

该漏洞利用要求攻击者知道另外一个用户的用户名和密码,但是并不像其他权限提升漏洞那么严重。CERT/CC漏洞分析师Dormann测试了该漏洞,发现该漏洞利用并不是每次都能成功创建提权的命令行。BleepingComputer研究人员测试该漏洞后,成功启动了提权的命令行窗口:

漏洞利用以system权限启动命令行

目前,关于该漏洞的好消息是漏洞利用需要攻击者知道另一个用户的用户名和密码才能触发该漏洞,所以可能并不会广泛应用于攻击活动中。坏消息是该漏洞影响所有的Windows版本,包括Windows 10、Windows 11和Windows server 2022等最新的Windows版本。

关于该0 day漏洞的技术分析参见:https://github.com/klinix5/ProfSvcLPE/blob/main/write-up.docx

漏洞利用PoC参见:https://github.com/klinix5/ProfSvcLPE/tree/main/DoubleJunctionEoP

本文翻

转载请注明:IT运维空间 » 安全防护 » Windows 0 day漏洞影响所有Windows版本

发表评论