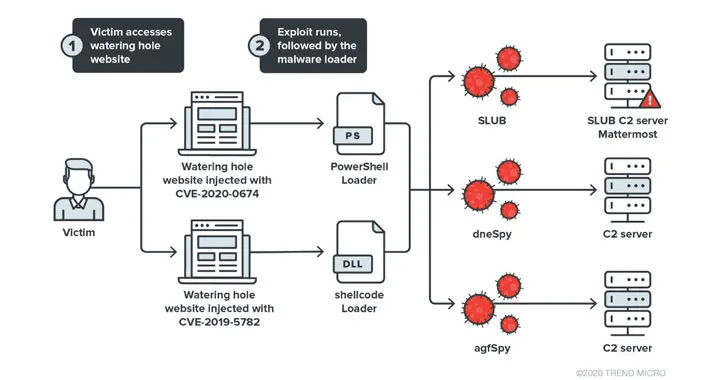

网络安全研究人员披露了关于水坑攻击的细节,该攻击利用谷歌浏览器和IE浏览器的漏洞,部署恶意软件进行间谍活动。

这一攻击使用了SLUB(即SLack和githUB)恶意软件和两个新的后门——dneSpy和agfSpy——来窃取系统信息,并获得对受损机器的额外控制。

据这家网络安全公司说,这些攻击发生在3月、5月和9月。

水坑攻击通过破坏一个精心挑选的网站,插入漏洞,获得访问受害者的设备并让它感染恶意软件,从而危及目标企业。

据称,“地球Kitsune行动”已将间谍软件样本部署在与朝鲜有关的网站上,尽管来自韩国IP地址的用户被禁止访问这些网站。

多样化的攻击行为

尽管此前涉及SLUB的操作是利用GitHub存储平台将恶意代码片段下载到Windows系统,并将执行结果发布到攻击者控制的私人Slack渠道上,但最新的恶意软件攻击的目标是Mattermost,一个类似slacko的开源协作消息传递系统。

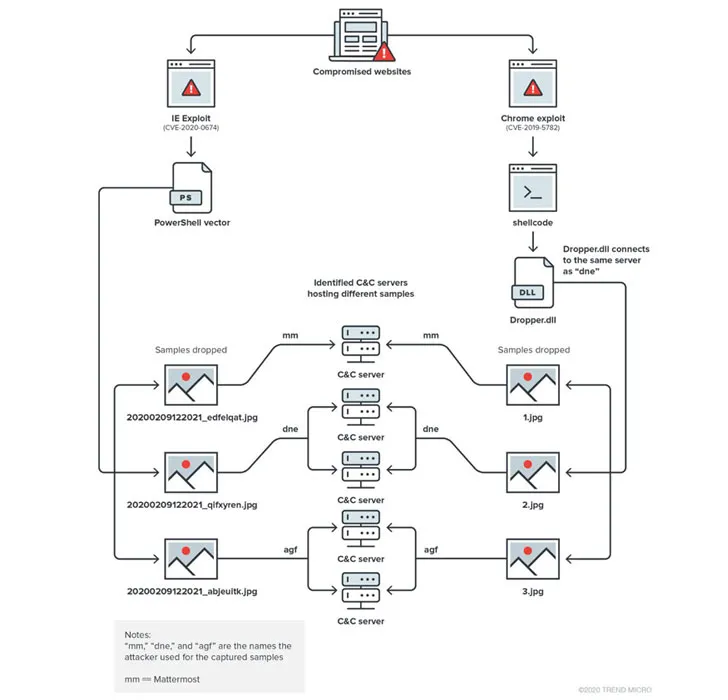

进行了安全试验的趋势科技团队表示:“这次行动非常多样化,向受害者机器部署了大量样本,并在行动中使用了多个命令和控制(C&C)服务器。”“总的来说,我们发现该活动使用了5台C&C服务器,7个样本,并利用了4个’N日漏洞’。”

该攻击者利用一个已经修补过的Chrome漏洞(CVE-2019-5782),通过一个特别制作的HTML页面,允许攻击者在沙箱中执行任意代码。

另外,Internet Explorer (CVE-2020-0674)中的一个漏洞也被用来通过被攻击的网站传递恶意软件。

这次的改变是使用Mattermost服务器来跟踪跨多台受感染计算机的部署,此外还为每台计算机创建了一个单独的通道,以从受感染的主机检索收集的信息。

另外两个后门dneSpy和agfSpy,前者被设计用来收集系统信息、捕获屏幕截图、下载和执行从C&C服务器接收到的恶意命令,其结果被压缩、加密并传输到黑客的服务器。

dneSpy的对等物agfSpy带有自己的C&C服务器机制,它使用该机制来获取shell命令并将执行结果发送回去。它的主要特性包括枚举目录和列表、上传、下载和执行文件的功能。

研究人员总结道:“地球Kitsune行动是复杂而多产的,这要归因于它使用的各种组件并让它们彼此狼狈为奸。利用新型的攻击方式和组合套路,避免被系统安全产品规避。”

从浏览器的开发shell代码到agfSpy,这些元素都是自定义编码。这个组织今年非常活跃,安全团队预测他们将在下一段时间内,还会继续有骚操作。”

转载请注明:IT运维空间 » 安全防护 » 新式水坑攻击——利用浏览器错误,悄悄安装后门!

发表评论