安全 第311页

-

开源是实现安全的最佳途径吗?

谈到安全性,人们通常关注的焦点始终围绕限制访问以防止未经授权的入侵。无论是锁住房屋的物理门还是密封组织的数字网络,安全始终专注于创建一个封闭的环境。然而,在过去几年中,这种封闭的安全方法受到了开源软件和硬件的挑战,组织依赖公开可用的代码在其网...

admin

2023.01.17

401浏览

0

admin

2023.01.17

401浏览

0

-

数字化时代,智能制造企业网络安全问题如何解?

近年来,国家频频出台智能制造相关政策,加大对智能制造的扶持力度。2021年4月,工信部公布《“十四五”智能制造发展规划》(征求意见稿),提出从2021年起,我国将全面启动以智能制造为契机,推动制造业高质量发展的转型战略。 制造业成为网络攻击...

kavin

2023.01.17

461浏览

0

kavin

2023.01.17

461浏览

0

-

MuddyWater 持续瞄准中东发起攻击

2020 年第四季度以来,MuddyWater 一直针对中东国家发起持久的攻击行动。根据最新发现的样本,研究人员认为攻击活动仍处于活跃状态。MuddyWater 被认为是由伊朗革命卫队运营的组织,主要维护伊朗的国家利益。 攻击通常从一个压缩...

kavin

2023.01.17

419浏览

0

kavin

2023.01.17

419浏览

0

-

供应链的模糊如何为网络攻击者打开大门以及如何关闭

在过去十年中,全球发生了200多起供应链攻击事件。其中一些事件影响了大量的供应商网络和数以百万计的客户,例如SolarWinds、Kaseya漏洞攻击和最近的Log4j漏洞攻击。 但是考虑到分布式工作的发展,特别是自从新冠疫情爆发以来...

kavin

2023.01.17

345浏览

0

kavin

2023.01.17

345浏览

0

-

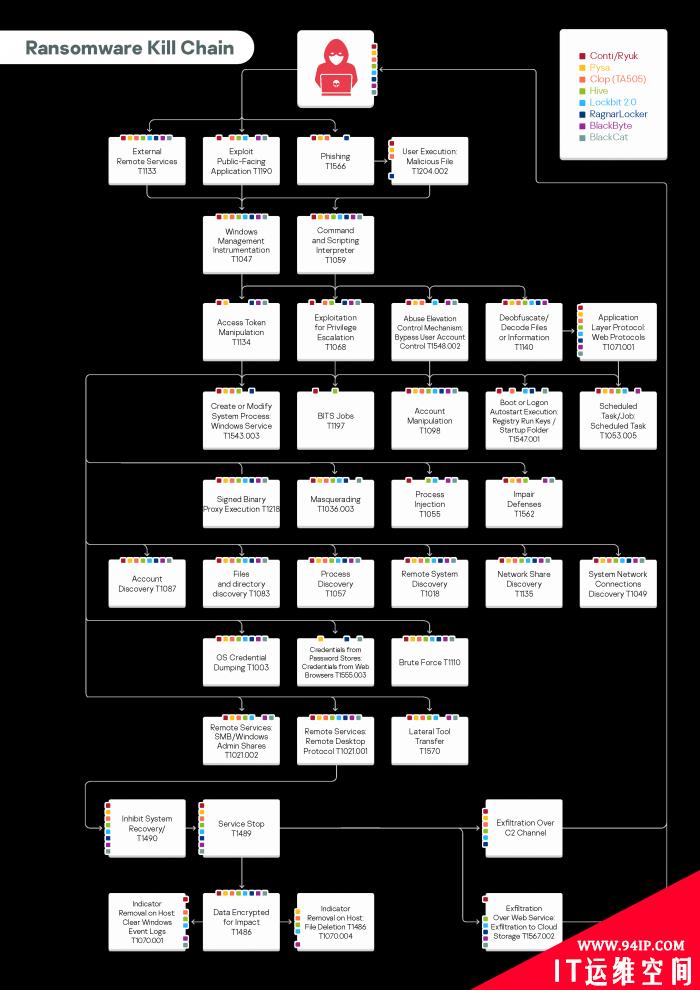

卡巴斯基介绍了勒索软件的常见攻击模式

近年来,勒索软件的威胁已经变得相当普遍,而想要预测制定稳妥的防护策略,就需要对其原理展开深入分析。好消息是,在上周的一篇文章中,卡巴斯基在 SecureList 网站上分享了其对多款勒索软件的调查报告,并揭示了一些常见的攻击模式。 (来...

kavin

2023.01.17

425浏览

0

kavin

2023.01.17

425浏览

0