安全 第2756页

-

自定义根证书颁发机构 CA 生成自签名证书

本文为使用过程中的一个工具记录,可实现在本地开启一个 HTTPS 服务器用于开发或测试。我们会先创建一个 CA 根证书,再创建一个由 CA 根证书签名的自定义证书。 本文从以下几个方面讲解: 创建自己的自定义证书颁发机构 CA 使用 C...

kavin

2022.11.25

405浏览

0

kavin

2022.11.25

405浏览

0

-

关于Windows上地址空间布局随机化防御机制的分析(下)

上篇给大家介绍关于Windows上地址空间布局随机化防御机制的分析(上),这篇文章介绍了在Windows上实施的地址空间布局随机化的一些历史,并探讨了Windows实施的一些功能和局限性。 将32位程序重新编译为64位程序,以使地址空间布局...

king

2022.11.25

383浏览

0

king

2022.11.25

383浏览

0

-

CVE-2020-25291:金山WPS Office远程堆溢出漏洞分析

0x01 漏洞描述 WPS Office是适用于Microsoft Windows,macOS,Linux,iOS和Android的办公软件,由总部位于珠海的中国软件开发商金山软件公司开发。WPS Office由三个主要组件组成:WPS...

kavin

2022.11.25

456浏览

0

kavin

2022.11.25

456浏览

0

-

敏感数据加密方案及实现

前言 现在是大数据时代,需要收集大量的个人信息用于统计。一方面它给我们带来了便利,另一方面一些个人信息数据在无意间被泄露,被非法分子用于推销和黑色产业。 2018 年 5 月 25 日,欧盟已经强制执行《通用数据保护条例》(General D...

gtxyzz

2022.11.25

389浏览

0

gtxyzz

2022.11.25

389浏览

0

-

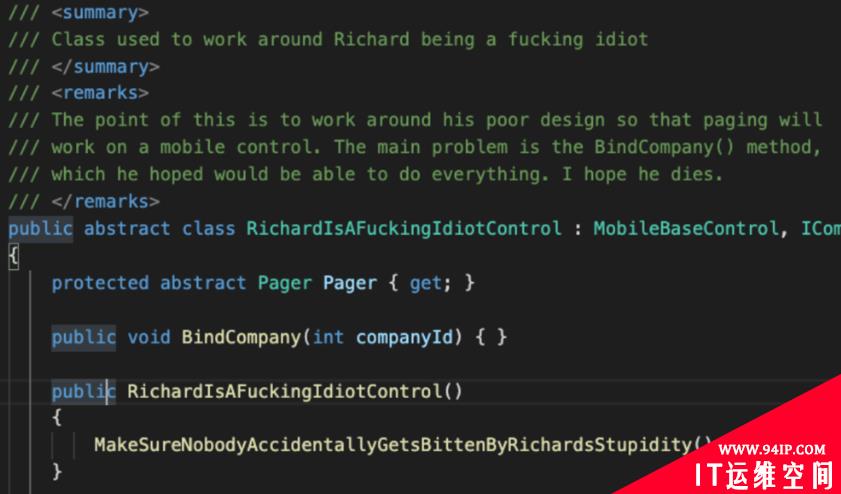

通过发现“异常词汇(Bad Word)”频率在代码中查找漏洞

如何在代码中查找漏洞是一个非常复杂的问题,如果高屋建瓴地看,这个查找漏洞的过程应该是以下这样的: 找到危险的功能; 找到从你控制的输入到危险功能的路径; 向程序输入错误的行为; 先让我们看看如何找到危险的功能,根据经验,80%的错...

Molet

2022.11.25

418浏览

0

Molet

2022.11.25

418浏览

0