安全 第2598页

-

立法保护个人信息 倒逼科技向善

两会召开前夕,全国人大常委会法工委就透露,《个人信息保护法》正在研究起草中,目前草案稿已经形成。不少代表、委员也提到这一问题。全国政协委员殷兴山就建议,随着个人信息使用不断膨胀和扩散,应加快立法进程,设立专门监管机构,确立运营主体运营规范,赋...

Molet

2022.11.29

307浏览

0

Molet

2022.11.29

307浏览

0

-

后疫情时期,初创企业安全生存指南

序 2020年初,疫情⿊天鹅突然降临,全球原本的发展节奏被打乱,众多创业公司更是危机重重。截至五月初,国内的疫情已得到有效控制,然而,国外的抗疫行动正面临严峻挑战。置身全球化进程的今天,国内企业如何规避后疫情时期带来的不利影响,...

Molet

2022.11.29

332浏览

0

Molet

2022.11.29

332浏览

0

-

欧洲超级计算机受到了加密货币挖掘攻击

在过去的一周中,欧洲各地从事COVID-19研究的多台超级计算机受到了加密货币挖掘攻击的攻击。关于入侵的报道始于上周一,英国和德国的超级计算机是第一批受害者。 上周一,英国国家超级计算服务机构 ARCHER宣布,在利用其登录节点后,将禁止...

gtxyzz

2022.11.29

348浏览

0

gtxyzz

2022.11.29

348浏览

0

-

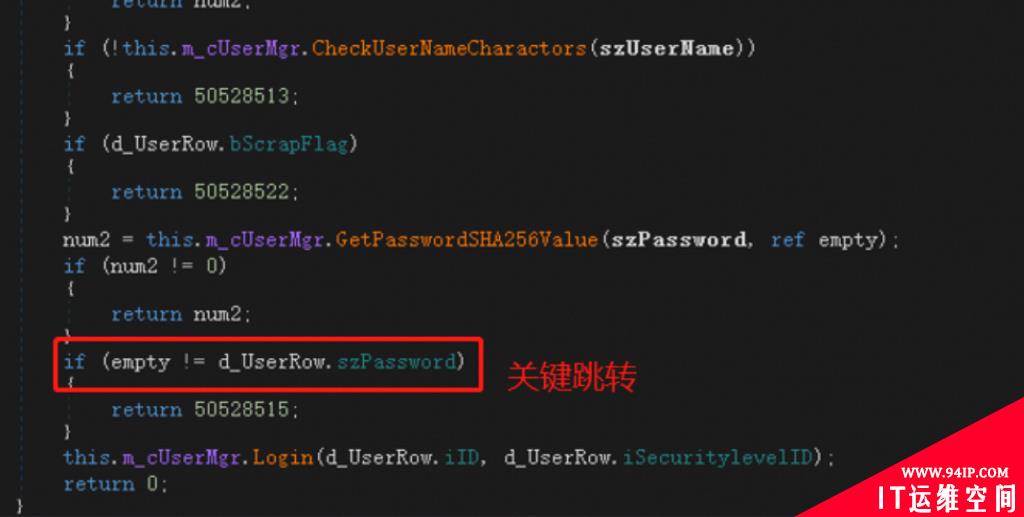

工业控制系统中安全组态工程保护技术实现

在工控系统中,为了防止核心的工艺代码的泄露,技术人员往往会对组态工程文件加上密码。当打开一个有密码保护的组态工程文件时会需要输入安全密码。但是由于组态软件的设计问题,导致组态工程加密措施并不安全,有些形同虚设,非法的操作者甚至能直接绕过所需的...

gtxyzz

2022.11.29

367浏览

0

gtxyzz

2022.11.29

367浏览

0

-

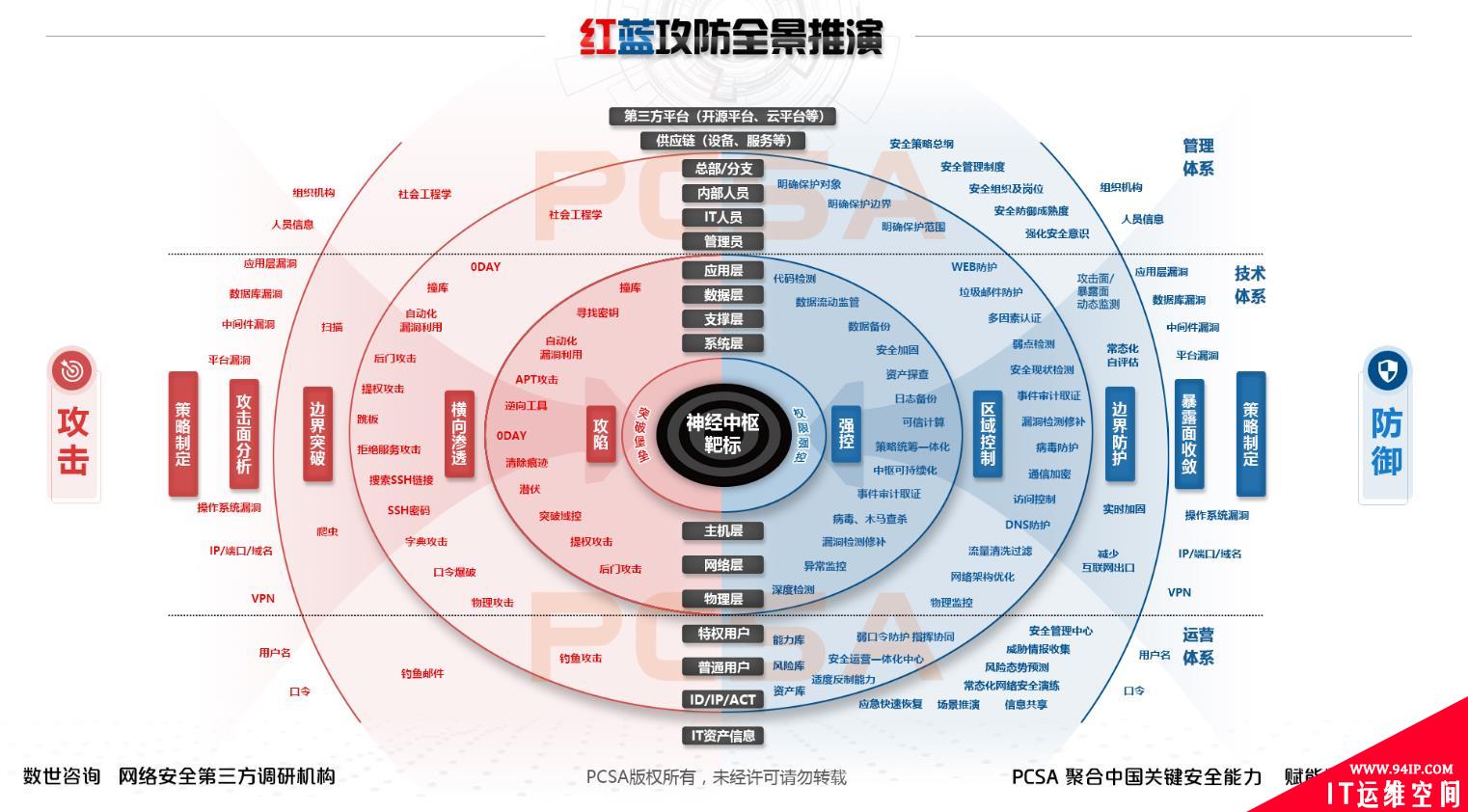

年度大型攻防实战全景:红蓝深度思考及多方联合推演

序 本文源起大家对现在以及未来网络安全产业的深度思考,产业和行业都在持续寻找真正的安全能力者,无论甲乙双方、红蓝双方对攻防的理解都存在一定的错位、局限、片面……于是大家决定进行一次云碰撞、思想碰撞、实战碰撞&hel...

kavin

2022.11.29

307浏览

0

kavin

2022.11.29

307浏览

0