云安全 第140页

-

避免顶级云访问风险的7个步骤

根据云计算安全联盟(CSA)最近发布的一份调查报告,在云计算面临的11种最大威胁中,配置错误和变更控制不足排在第二位,仅次于数据泄露。 Capital One公司的数据泄漏事件就是一个很好的例子,该事件导致该公司1.06亿张信用卡客户和申请...

admin

2022.12.01

445浏览

0

admin

2022.12.01

445浏览

0

-

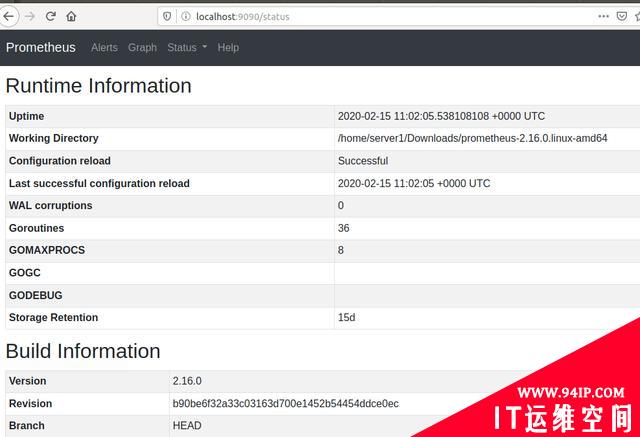

5种流行的容器性能监控工具

容器是以一种轻量级的方式虚拟化应用程序的技术,它消耗更少的资源和时间。这导致了各种容器技术的发展,如LXC,Docker和RKT。所有这些技术都遵循相同的原理,应用程序可以共享其主机OS内核,并且仅包含适当的二进制文件和库,与虚拟机相比,其体...

kavin

2022.11.30

463浏览

0

kavin

2022.11.30

463浏览

0

-

聚力数字新基建——深信服打造云网融合安全建设新路径

12月22日-23日,由中国通信企业协会、中国信息通信研究院主办的2020年(第十届)电信和互联网行业网络安全年会在广州市东方宾馆举办。本次大会以“创新 协同 推动——共筑新基建网络安全”为...

admin

2022.11.30

465浏览

0

admin

2022.11.30

465浏览

0

-

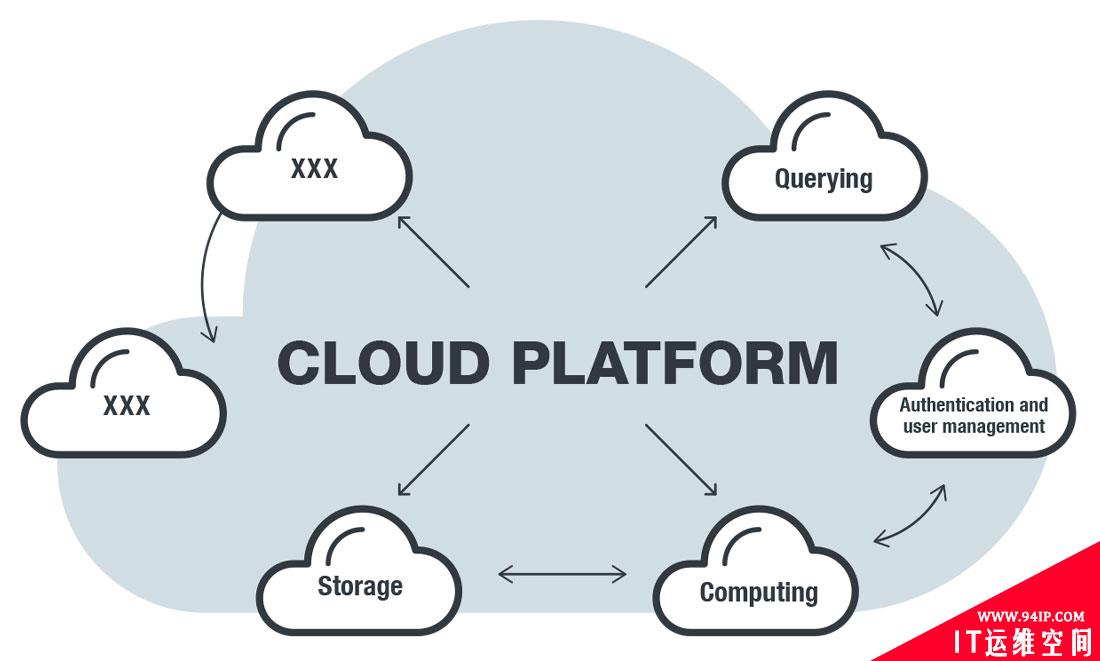

如何从物联网的角度保护云计算

如今,全球各地使用的连接设备已经高达数十亿台,并且这个数字每年都在不断增加。不幸的是,现存的这些物联网设备,以及目前正在开发和部署的许多物联网设备都缺乏关键的安全功能,这使得它们很容易成为黑客和僵尸网络的目标。如果没有适当的安全措施,这些物联...

king

2022.11.30

478浏览

0

king

2022.11.30

478浏览

0

-

探索云安全面临的常见威胁

如今,企业上云的数量已经稳步增加,中小企业青睐于其物理基础设施的经济性选择,而大企业则喜欢充分利用云服务的灵活性。然而,现在他们也都面临了一个挑战,尤其是那些刚刚上云的企业,他们还并不熟悉云上业务的运作方式、与纯本地系统的的差异。云设置经常不...

admin

2022.11.30

471浏览

0

admin

2022.11.30

471浏览

0