BLACK BASTA 勒索软件攻击分析

6 月初,据报道Black Basta 勒索软件团伙与QBot 恶意软件行动合作传播他们的勒索软件。当然,这并不是勒索软件团伙第一次与 QBot 合作,将其用作主要分销商。 勒索软件领域的许多“大玩家”之前都做过,包括MegaCortex、ProLock、DoppelPaymer、Conti和Egregor。这些合作伙伴关系在过去已经证明了自己,而 Black Basta 很可能是为了追随大玩家的领先一步,也决定这样做。 QBot 的使用为勒索软件运营商节省了时间。QBot 具有许多对攻击者非常有用的内置功能。其中一些用于执行侦察、收集数据和凭据、横向移动以及下载和执行有效载荷。 在获取凭据并了解网络架构后,攻击者以域控制器为目标,并使用 PsExec 横向移动。一旦成功入侵,攻击者就会“做好准备”并执行旨在避免检测和预防的最终程序。 攻击者在受感染的 DC 上创建组策略对象 (GPO) 以禁用 Windows Defender 并尝试关闭任何防病毒产品。有趣的是,过去在QBot-Egregor 攻击中也观察到了这种技术。 攻击的最后阶段是将勒索软件部署到目标端点。为此,攻击者使用编码的 PowerShell 命令,该命令利用 WMI 将勒索软件二进制文件推送到攻击早期创建的文件C:\Windows\pc_list.txt中包含的 IP 地址。

BLACK BASTA 勒索软件

Black Basta 勒索软件是攻击的最终有效载荷。与大多数勒索软件一样,它的设计目的是加密机器上的文件,并向用户留下勒索字条。

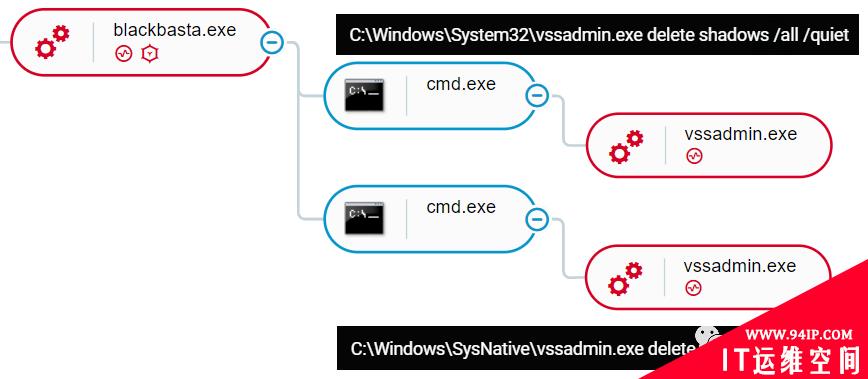

执行后,勒索软件会使用vssadmin.exe删除系统的虚拟卷影副本, vssadmin.exe是一种管理卷影复制服务 (VSS) 的命令行工具,它捕获并复制稳定的映像以在运行的系统上进行备份。

勒索软件通常使用vssadmin.exe在加密文件之前删除文件的卷影副本和其他备份。这是另一种确保受害者在无法从 VSS 解密或检索到有价值的文件时被迫付费解密的方法:

Cybereason 防御平台中显示的 Black Basta 执行

勒索软件将两个文件放入 %TEMP%:一个是加密文件的图标(名为“fkdjsadasd.ico”),另一个是用作背景图像的 .jpg 文件(名为“dlaksjdoiwq.jpg”) :

Cybereason 防御平台中显示的 Black Basta 执行

勒索软件将两个文件放入 %TEMP%:一个是加密文件的图标(名为“fkdjsadasd.ico”),另一个是用作背景图像的 .jpg 文件(名为“dlaksjdoiwq.jpg”) :

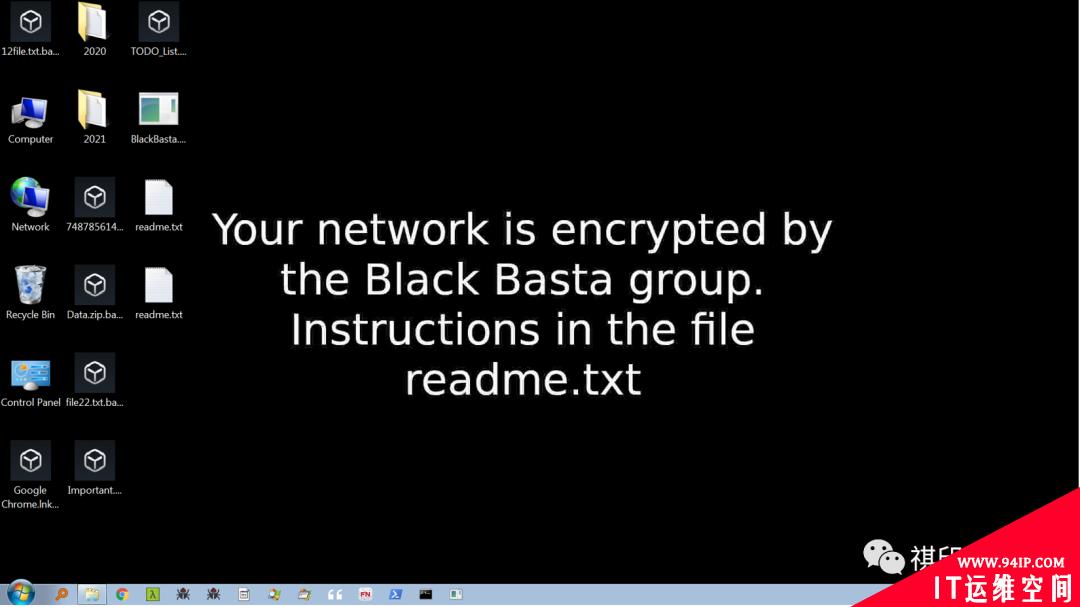

当勒索软件启动其加密程序时,它首先会更改桌面的背景图像,同时遍历文件并对其进行加密。

扩展名“.basta”被添加到加密文件中,恶意软件会在每个文件夹中删除名为“readme.txt”的赎金记录。赎金记录是为受害者定制的,并包含一个唯一的 ID,供受害者在谈判聊天中使用:

当勒索软件启动其加密程序时,它首先会更改桌面的背景图像,同时遍历文件并对其进行加密。

扩展名“.basta”被添加到加密文件中,恶意软件会在每个文件夹中删除名为“readme.txt”的赎金记录。赎金记录是为受害者定制的,并包含一个唯一的 ID,供受害者在谈判聊天中使用:

黑色巴斯塔壁纸

黑色巴斯塔壁纸

加密文件和赎金记录

加密文件和赎金记录

LINUX 版本

6 月初,Black Basta增加了对在企业 Linux 服务器上运行的VMware ESXi 虚拟机 (VM) 的加密支持。这种策略在不同的勒索软件团伙中广受欢迎,因为它符合他们的企业目标,并且还可以利用单个命令对多个服务器进行更快的加密。这些帮派包括:LockBit、Hive和Cheerscrypt。

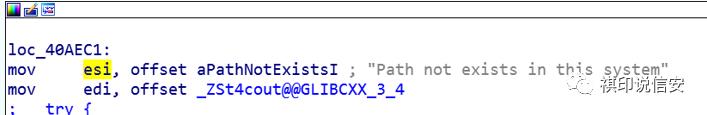

执行后,Black Basta 会查找 /vmfs/volumes,如果路径不存在,勒索软件将抛出“错误”-“此系统中不存在路径”并退出:

Black Basta 创建的错误消息

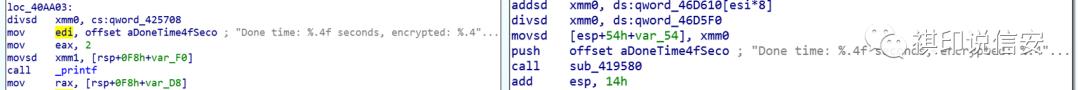

Linux 版本除了以 ESXi 为中心之外,与 Windows 版本有许多相似之处。两种变体在加密期间显示相同的消息:“完成时间:%.4f 秒,加密:%.4f gb”:

Black Basta 创建的错误消息

Linux 版本除了以 ESXi 为中心之外,与 Windows 版本有许多相似之处。两种变体在加密期间显示相同的消息:“完成时间:%.4f 秒,加密:%.4f gb”:

变体之间的相似性 – “完成时间”按摩

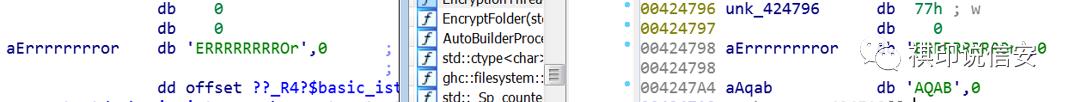

这两种变体还共享在 Black Basta 中发现的相同唯一字符串:“ERRRRRRRRROr”和“错误 755”:

变体之间的相似性 – “完成时间”按摩

这两种变体还共享在 Black Basta 中发现的相同唯一字符串:“ERRRRRRRRROr”和“错误 755”:

变体之间的相似性 – “ERRRRRRRRRor”唯一字符串

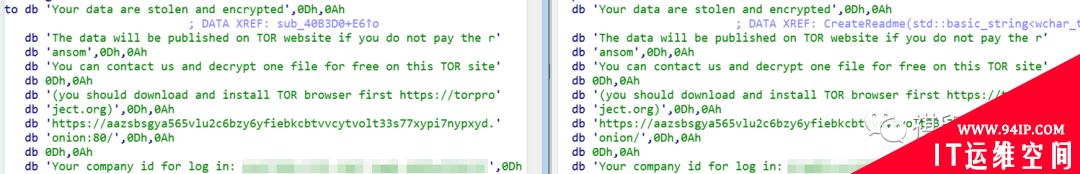

两种变体赎金记录(readme.txt)是相同的:

变体之间的相似性 – “ERRRRRRRRRor”唯一字符串

两种变体赎金记录(readme.txt)是相同的:

人们对新的 Black Basta 知之甚少,因为他们还没有开始营销他们的业务或在黑客论坛上招募附属机构。然而,由于他们能够迅速积累新的受害者,不同的研究人员认为这不是他们的第一次。

人们对新的 Black Basta 知之甚少,因为他们还没有开始营销他们的业务或在黑客论坛上招募附属机构。然而,由于他们能够迅速积累新的受害者,不同的研究人员认为这不是他们的第一次。

转载请注明:IT运维空间 » 安全防护 » 网络安全专家警告“Black Basta”勒索软件的新威胁

发表评论