2020年,勒索软件已经成为很多企业的头号威胁,而2021年勒索软件将继续进化,攻击手段更加复杂,产业化程度不断提高,攻击范围也将扩大,更加难以防范。

随着勒索软件攻击频率和强度的不断增加,一件事变得越来越清楚:企业和机构需要行动起来保护自己。不幸的是,大多数组织都早早放弃了抵抗。已知的勒索软件受害者中,大多数在遭到攻击前都收到了有关潜在漏洞的警告,但并没有在遭受打击时做好准备。以下是勒索软件预防和事件响应失败的一些典型案例:

- 在2018年亚特兰大市遭到勒索软件攻击的两个月前,安全审计发现了1,500多个严重的安全漏洞。

- 2019年美国巴尔的摩市遭受勒索软件攻击,停机长达数周。攻击发生之前,一项风险评估工作已经发现了大量严重漏洞,这是由于服务器运行的操作系统过时(因此缺乏最新的安全补丁)以及备份不足以还原这些服务器。

- 本田集团今年6月受到攻击,导致全球工厂业务和网络服务中断,某些计算机对远程桌面协议(RDP)的公共访问可能已成为黑客利用的攻击手段。使问题更加复杂的是,本田的企业IT网络缺少足够的网络分段措施。

- 最近其他一些勒索软件的著名受害者包括Travelex、Blackbaud和Garmin。

在所有这些案例中,这些都是大型企业和组织,具有非常成熟的安全系统,那么问题出在哪里了?

三种常见的错误会导致预防不足和无效响应,并且各种规模的组织都犯了此类错误:

- 无法从业务角度提出风险,这对于说服业务领导者提供适当的资金和政策支持至关重要。

- 在测试勒索软件准备情况方面不够深入。

- DR(数据恢复)计划不足,无法解决可能感染备份的勒索软件威胁。

常见错误一:无法从业务角度提出安全风险,无法获得资金和政策支持

当我们查看勒索软件攻击模拟结果时,往往会发现绕过基本安全措施(例如防火墙、电子邮件安全网关和反恶意软件解决方案)有多么容易。勒索软件进入之前,有效负载已经建立“滩头阵地”,随后是诸如反向DNS查找之类的技术,以识别Active Directory服务,该服务具备造成实际损失的必要特权。最后,攻击者使用Kerberoasting进行接管和控制。

没有一家企业的IT网络能够防弹,但攻击确实需要相当一段时间。这意味着要进行早期检测以及部署更高级的入侵检测,给黑客制造一系列的障碍(例如,更好的网络分段、适当的最终用户限制等),对于勒索软件的预防至关重要。

对于安全从业人员而言,这不是什么新鲜事。但是说服企业领导者进行更多的网络安全投资是另外一个挑战。

解决方法:量化业务影响以实现基于成本的明智业务决策

严格的安全控制(通过技术和策略)对企业来说是摩擦。尽管没有企业领导者希望成为勒索软件的受害者,但预算并不是无限的。

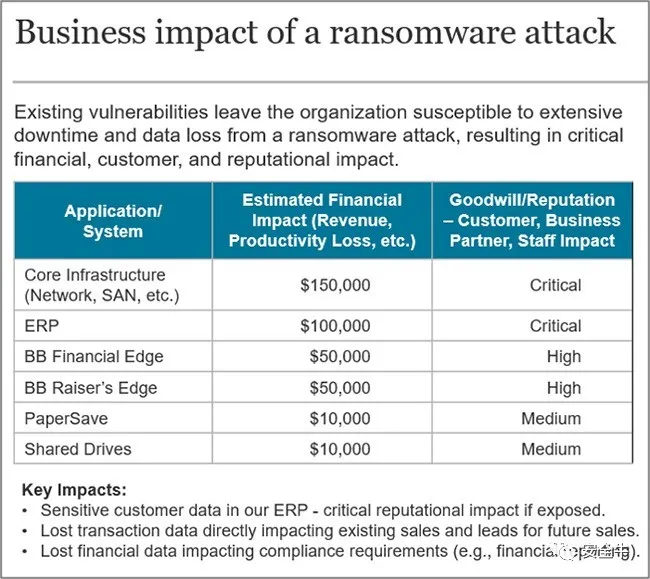

为了证明额外的成本和更严格的控制的合理性,您需要制作一个业务案例,不仅要说明风险,而且要说明可量化的业务影响。帮助高级领导者将苹果与苹果进行比较,在这种情况下,是提高安全性的成本(资本支出和潜在的生产力摩擦)与安全性破坏的成本(延长停机时间的直接成本以及声誉受损的长期成本)。

评估业务影响不必太繁琐。关键系统的影响评估相当准确,可以在一天之内完成。专注于一些关键应用程序和数据集,以获取具有代表性的样本,并对成本、商誉、合规性和/或健康与安全影响进行粗略估计,具体取决于您的组织。在此阶段,您不必十分精确即可识别潜在的重大影响。

以下是向企业高管介绍勒索软件安全防御计划的要点示例(用数字说话):

勒索软件造成的损失预估 资料

转载请注明:IT运维空间 » 安全防护 » 勒索软件防御与响应的三大常见错误

发表评论