-

基于USB的蠕虫恶意软件正瞄准Windows安装程序

研究人员发现,被称为Raspberry Robin的蠕虫恶意软件自去年9月以来就一直处于活跃状态,并正在通过USB驱动器“蠕动”到Windows机器上,进而可以使用Microsoft Standard Installer和其他合法流程来安...

gtxyzz

2023.01.16

467浏览

0

gtxyzz

2023.01.16

467浏览

0

-

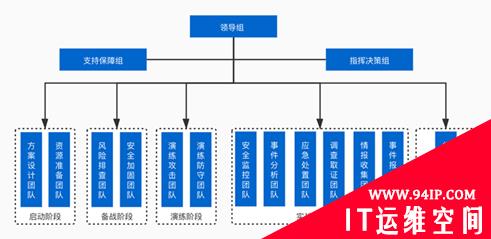

一文详解网络安全攻防演练中的防御规划与实施

随着网络安全成为国家战略,特别是《网络安全法》的正式颁布实施,网络安全建设正逐步走向实战化、体系化和常态化的新时代。在这一大背景下,攻防演练越来越受到各方重视,成为检验安全体系建设水平,促进安全运营能力提升的常备动作。 在网络安全攻防演练活...

king

2023.01.16

406浏览

0

king

2023.01.16

406浏览

0

-

九种常见的计算机病毒,工作机理比想象的更复杂

过去,攻击者只要将恶意软件安装在目标系统上,就可以让它在无人为干预的情况下自动运行;现如今,大多数攻击活动会被数名攻击者操控,为了逃避检测,攻击者会利用诸多编程或脚本语言来生成恶意代码来让自己突破安全防线潜伏下来。 根据不同恶意软件之间...

gtxyzz

2023.01.16

420浏览

0

gtxyzz

2023.01.16

420浏览

0

-

不断筑牢网络安全法治防线

没有网络安全就没有国家安全。《中华人民共和国网络安全法》是我国国家安全领域的重要法律、网络安全领域的首部基础性法律。实施5年多来,这部法律对于落实总体国家安全观,全面贯彻网络强国战略,维护国家网络空间主权、安全和发展利益发挥了重要作用。...

gtxyzz

2023.01.16

331浏览

0

gtxyzz

2023.01.16

331浏览

0

-

如何安全地利用物联网的力量

物联网可以成为商业房业主的变革性技术来源,因为它使恒温器、照明、锁和安全系统等许多室内设备和系统变得“智能”。所有这些变革的可能性都伴随着相当大的风险。毕竟,任何在互联网上运行的设备都容易受到网络攻击,无线网络本身也是如此。 随着大量引...

gtxyzz

2023.01.16

445浏览

0

gtxyzz

2023.01.16

445浏览

0