-

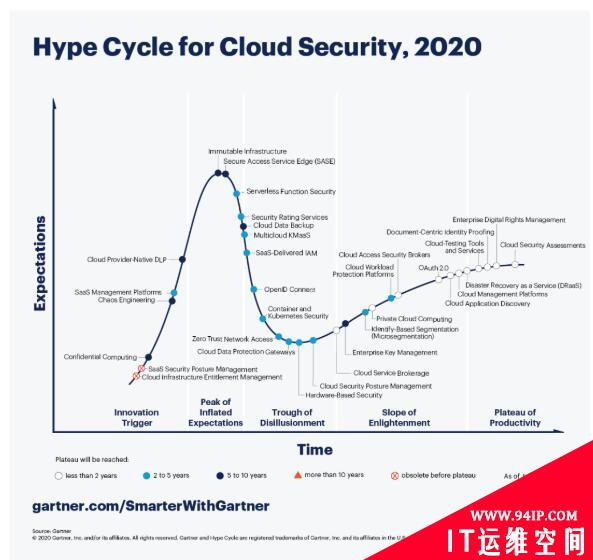

Gartner 2020 云安全新兴技术成熟度曲线:机密计算将在 5 年至 10 年得到普遍使用

安全领导者可以评估该成熟度曲线上的新兴技术,以帮助所在组织安全地使用公共云。 英文版 中文版 事实证明,云计算已做好了接受考验的准备。新冠疫情期间,云表明了它能支持计划之外的、突如其来的需求。组织可能不再质疑云的实用性,但是安全性仍是组织...

kavin

2022.11.24

527浏览

0

kavin

2022.11.24

527浏览

0

-

选择供应商时需要考虑的八个网络安全问题

为了最大程度地减少这些风险和损失,公司需要意识到来自第三方的网络威胁,并采用新技术来审核供应商和业务合作伙伴。数据泄露会给公司带来巨大的财务损失和声誉损失,这也是为什么公司在选择新供应商时应该认真对待第三方威胁和网络安全问题的原因。 根据 2...

gtxyzz

2022.11.24

373浏览

0

gtxyzz

2022.11.24

373浏览

0

-

盘点RUNDLL32.EXE的多种滥用方式及检测特征

0x00 前言 在进行威胁狩猎的过程中,如果想要找到恶意软件,首先需要对平台和操作系统具有一定的了解。如果想要甄别合法软件和恶意软件,首先必须明确哪些是合法的。 作为一个具有30多年历史之久的操作系统,由于Windows的复杂性,往往使我们...

kavin

2022.11.24

422浏览

0

kavin

2022.11.24

422浏览

0

-

BleedingTooth: Linux kernel蓝牙漏洞

谷歌安全研究人员在Linux kernel中发现了多个蓝牙的安全漏洞,这些漏洞被称之为BleedingTooth。攻击者利用BleedingTooth 漏洞可以实现无用户交互的零点击攻击(zero-click attack)。 Bleed...

Molet

2022.11.24

368浏览

0

Molet

2022.11.24

368浏览

0