-

潜入影子物联网的黑暗世界(以及如何降低风险)

物联网的快速发展为企业和消费者带来了前所未有的好处。但是,随着新功能通过这种互联技术成为可能,新的问题也随之而来。 自物联网诞生以来,网络安全就一直困扰着它。由于许多物联网开发人员将创新放在首位,因此这一关键因素(网络安全)已经退居次要地位,...

admin

2022.11.29

314浏览

0

admin

2022.11.29

314浏览

0

-

一文读懂HTTPS以及SSL单向验证和双向验证

简述 本文主要介绍HTTPS以及SSL单向验证和双向验证。 HTTPS介绍 HTTPS是一种通过计算机网络进行安全通信的传输协议,经由HTTP进行通信,利用SSL/TLS建立安全信道,加密数据包。HTTPS使用的主要目的是提供对网站服务器的...

Molet

2022.11.29

390浏览

0

Molet

2022.11.29

390浏览

0

-

一张图告诉你为什么HTTPS是安全的

为什么要有HTTPS 在HTTPS出现之前,所有请求都是以明文方式送出的,那么如果有人在传输途中偷听或者抓包的话,你的所有通信内容都会泄漏。 比较安全的方法是将通信内容加密在发送给对方。加密方法有两种,对称加密和非对称加密。 对称加密 对...

gtxyzz

2022.11.29

359浏览

0

gtxyzz

2022.11.29

359浏览

0

-

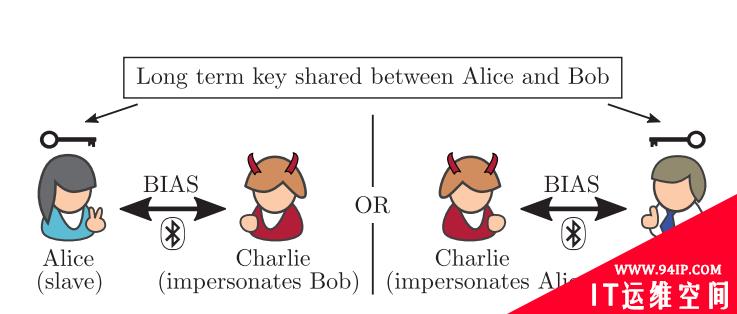

蓝牙冒充攻击(BIAS)威胁数十亿设备

Boffins披露了一个被称为BIAS的蓝牙安全漏洞,攻击者可能会利用该漏洞欺骗远程配对的设备。 作为一种广泛应用于数十亿台设备使用的无线通信。蓝牙(BR/EDR)标准包括了传统的身份验证过程和安全的验证过程。两个蓝牙设备如果要建立加密连接,...

gtxyzz

2022.11.29

329浏览

0

gtxyzz

2022.11.29

329浏览

0

-

4类危险的密码设置盲区,不要踩雷

日常生活中,我们会使密码保持简单易记,便于我们快速登录后处理重要的事情。但是密码作为保护身份的数字,万一遭受泄露,带来的影响将超过它的意义。 接下来让我们看看这四类危险的密码设置盲区: 所有的密码都设置成一个 密码回收是很常见,很普遍的错误...

Molet

2022.11.29

350浏览

0

Molet

2022.11.29

350浏览

0