-

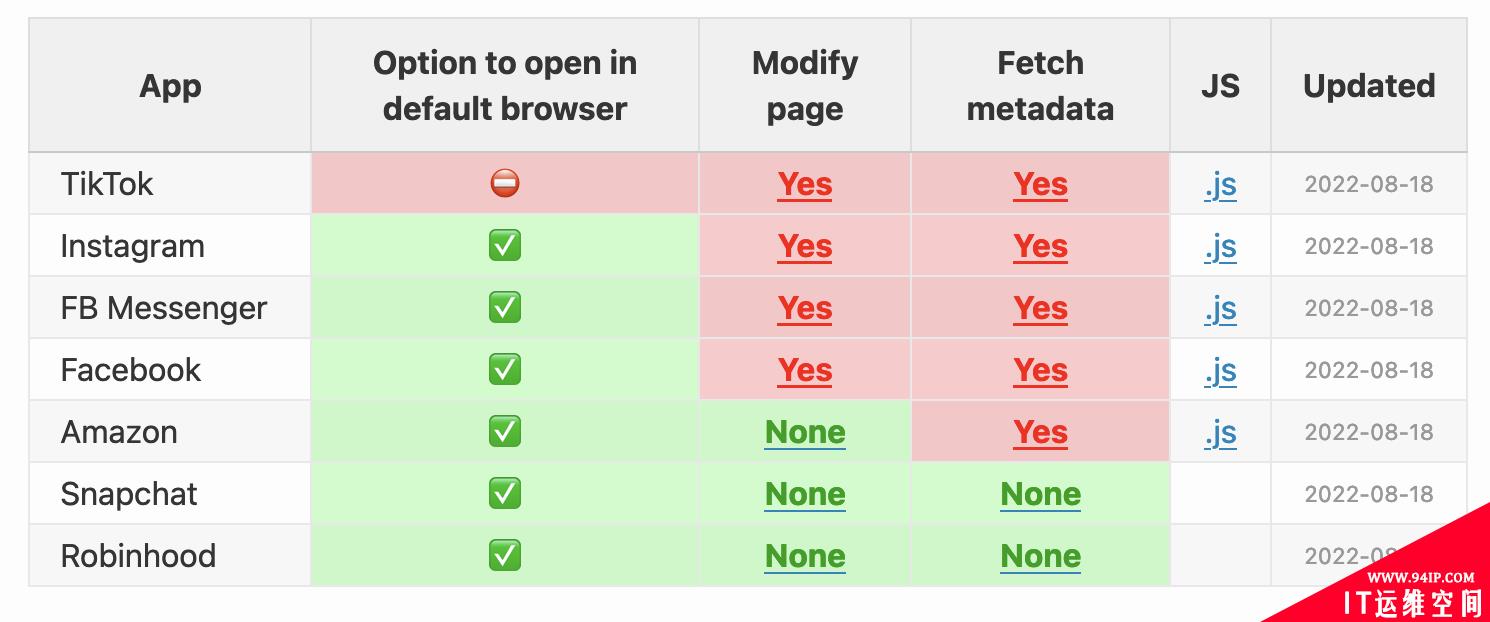

IG、TikTok 为何注入 JS 代码,开发者推出开源工具一探究竟

本周,一件有关 iOS 隐私安全的事件在国外引发了热议,事件的起因是安全研究员 Felix Krause 发现 Meta 公司旗下的多款软件(Facebook、Instagram、Messenger)通过使用应用内网络浏览器(in-app w...

Molet

2023.01.21

417浏览

0

Molet

2023.01.21

417浏览

0

-

黑客‘劫持’了一颗卫星,用它直播黑客大会和放电影,并且还完全合法?

有这么一群黑客,他们「劫持」了一颗加拿大卫星,用它进行直播黑客大会,还放映黑客电影。 并且他们做的这一切还完全合法! 周六,在拉斯维加斯举行的DEF CON黑客大会上,一个名为Shadytel的黑客爱好者团体的成员卡尔·科舍尔(Karl...

admin

2023.01.21

433浏览

0

admin

2023.01.21

433浏览

0

-

勒索软件的兴起:驱动因素探索

勒索软件攻击持续占据头条新闻,“Lapsus$”和“Conti”等组织频繁出现在一系列令人震惊的事件中。勒索软件攻击总是有新的发展趋势,让网络安全专业人员不得不保持警惕。勒索软件攻击已成为网络攻击者使用和利用高敏感信息获取非法利益的最有效手段...

kavin

2023.01.21

427浏览

0

kavin

2023.01.21

427浏览

0

-

保护客户数据隐私的十大优秀实践

企业的每名员工都有责任确保客户数据的安全并保持信任。无论网络安全团队采用基于角色的数据访问权限,还是客户体验团队限制他们收集的数据的数量和类型,每个团队都可以发挥自己的作用。对员工进行频繁的隐私安全培训也有助于维护企业内的客户数据隐私。...

gtxyzz

2023.01.21

424浏览

0

gtxyzz

2023.01.21

424浏览

0

-

证书窃取——攻击者的首选攻击方式

证书窃取显然一直是个很大的问题。虽然经过多年的警告、不断变化的密码要求以及多种形式的身份验证,密码的窃取仍然是网络犯罪分子最常用的攻击方式。 据波耐蒙研究所(PonemonInstitute)的最新报告显示,54% 的安全事件是由证书窃取引...

king

2023.01.21

435浏览

0

king

2023.01.21

435浏览

0