-

不要强迫用户使用复杂密码

译者 | 刘涛 策划 | 云昭 在计算机出现的早期,如果不是坐在终端前,计算机之间和用户之间都是彼此隔离的,存储非常昂贵。 因为只要这两个原则都成立,把熵塞进短密码的唯一方法就是让它更复杂。密码复杂度规则就是这样诞生的。此外,为了使...

king

2023.01.21

421浏览

0

king

2023.01.21

421浏览

0

-

如何应对物联网安全挑战

我第一次接触物联网是在2016年。当时我们正致力于开发基于物联网的血库监测解决方案。安全性已经摆在桌面上,但我在与许多物联网专家的交流中发现,当时对许多企业来说,安全并不是一个重要的优先事项。在众多分布式拒绝服务攻击和几代物联网设备的出现...

Molet

2023.01.21

443浏览

0

Molet

2023.01.21

443浏览

0

-

恶意软件开发者在暴露后开源 CodeRAT

在恶意软件分析师与开发人员就使用该工具的攻击进行质询后,新的名为 CodeRAT 远程访问木马 (RAT) 的开发者在GitHub 上公开了其源代码。网络安全公司SafeBreach 报告称,CodeRAT 通过使用包含 Microsof...

Molet

2023.01.21

434浏览

0

Molet

2023.01.21

434浏览

0

-

浅谈基于设备指纹的网络安全机器防御系统

1.序言 自2010年起,整个互联网进入到了全新的时代,尤其是随着移动互联网快速发展,在给用户带来了随时随地享受金融服务便利的同时,也给一些不法分子有了可乘之机,随着“黑灰产”产业链的发展和成熟,网络黑灰产已不再局限于半公开化的纯攻击模式,而...

king

2023.01.21

467浏览

0

king

2023.01.21

467浏览

0

-

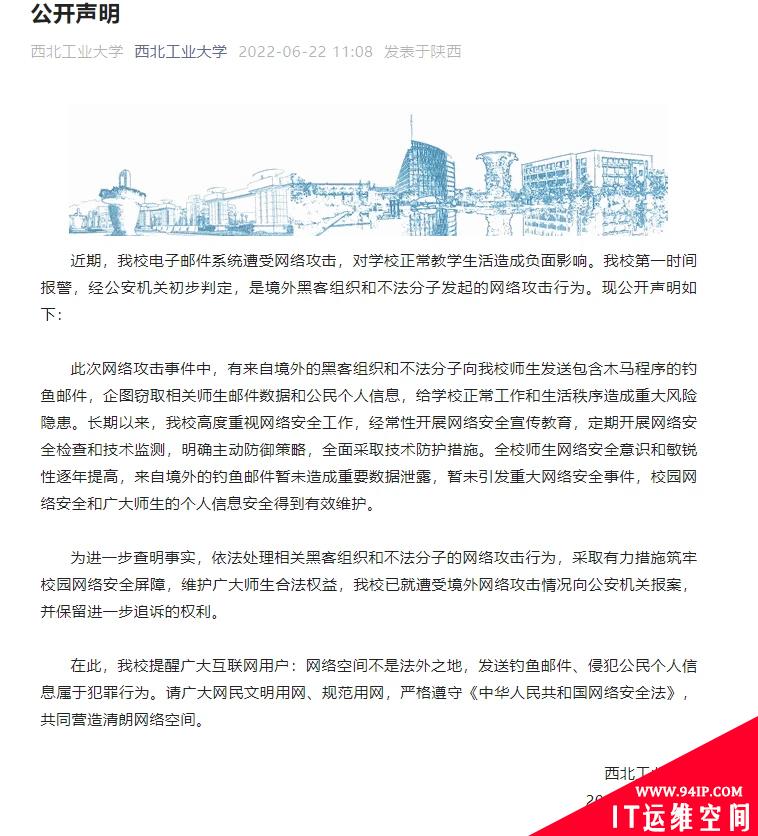

解密!为了攻击西工大,美国国安局竟动用54台跳板机和代理服务器

今天,国家计算机病毒应急处理中心和360公司分别发布了关于西北工业大学遭受境外网络攻击的调查报告。调查发现,美国国家安全局(NSA)下属的特定入侵行动办公室(TAO)多年来对我国国内的网络目标实施了上万次的恶意网络攻击,控制了相关网络设备,窃...

Molet

2023.01.21

428浏览

0

Molet

2023.01.21

428浏览

0