Molet 第238页

-

零信任应该遵循模型而不是工具

零信任模型正在成为主流的理由是充分的。高级攻击的增加,以及包括迁移到混合云和远程工作在内的 IT 趋势,需要更严格和更精细的防御。 零信任可确保对每个设备、每个应用程序和每个获得每个资源访问权限的用户进行验证和授权,完全背离了旧模型。在旧模...

Molet

2023.01.07

340浏览

0

Molet

2023.01.07

340浏览

0

-

华硕子公司ASUSTOR遭攻击,被勒索上千万元赎金

与上个月QNAP NAS 设备被勒索攻击相类似,近日华硕旗下子公司华芸科技(Asustor)的网络附加存储(NAS)也遭遇了勒索攻击。此次勒索攻击波及全球众多用户,并在ASUSTOR论坛上引起来广泛讨论。 两次攻击均是DeadBolt...

Molet

2023.01.07

395浏览

0

Molet

2023.01.07

395浏览

0

-

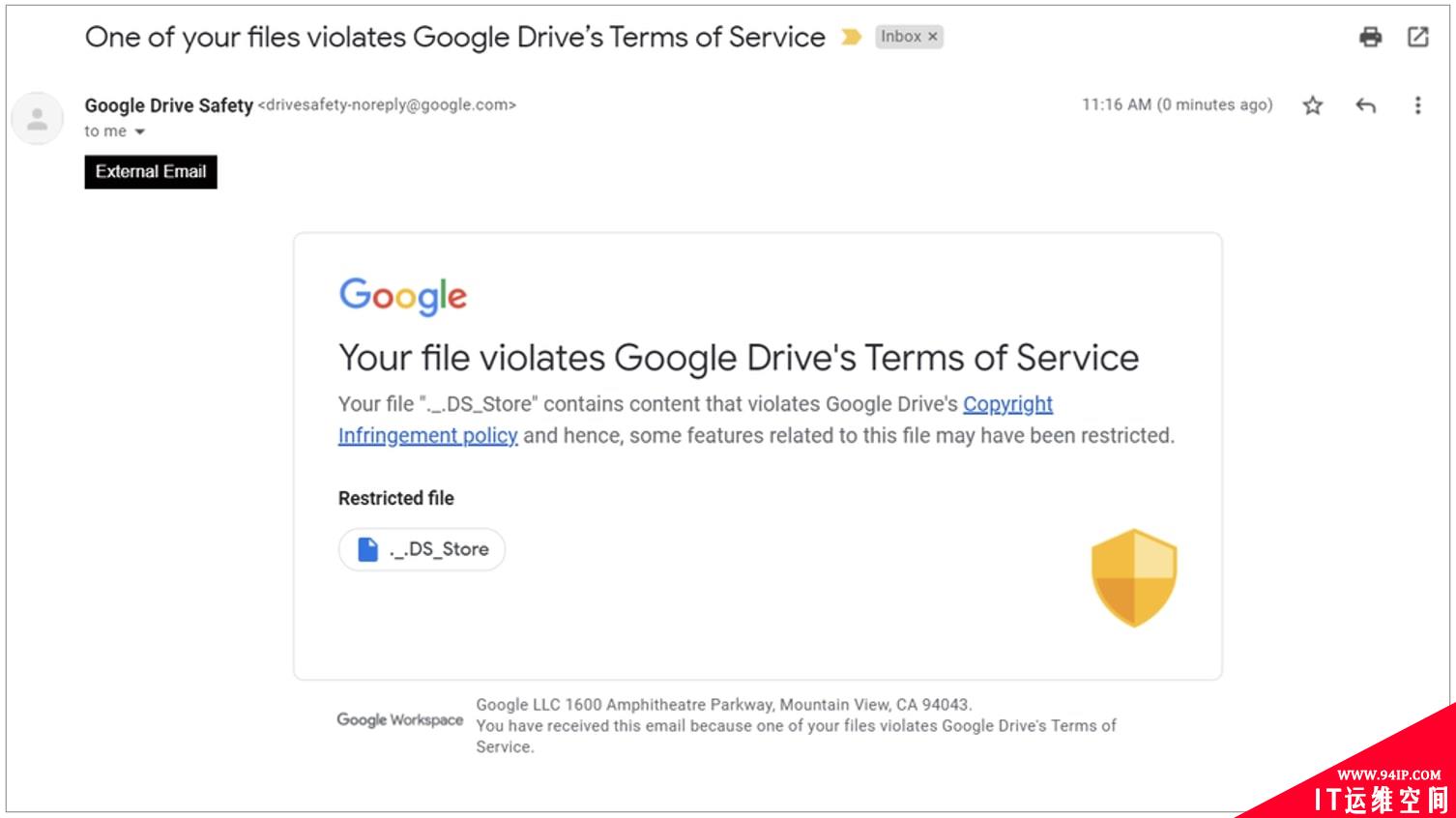

谷歌Drive标记macOS ‘.DS_Store’文件侵权

Google Drive将macOS 文件系统生成的’.DS_Store’文件标记为侵权。 ‘.DS_Store’ 文件是苹果用户将压缩文件或文件夹从macOS 系统转移到非苹果操作系统后伴随...

Molet

2023.01.07

358浏览

0

Molet

2023.01.07

358浏览

0

-

2021年91%的英国组织遭到邮件钓鱼攻击

根据Proofpoint的2022年网络钓鱼情况报告,去年,超过十分之九(91%)的英国组织被邮件钓鱼成功入侵 。 从报告中不难得出,与2020年相比,2021年全球基于电子邮件的网络攻击显著增加。去年,超过四分之三(78%)的组织成为...

Molet

2023.01.07

335浏览

0

Molet

2023.01.07

335浏览

0

-

首席信息安全官在2022年的12个决议

可以肯定地说,今年与往年一样,首席信息安全官仍将面临很多挑战,从劳动力的持续短缺到日益复杂的网络攻击,再到来自民族主义国家的持续威胁。然而,对于如何应对这些挑战,首席信息安全官也有很多想法。 行业媒体为此采访了多个行业领域的首席信息安全官,...

Molet

2023.01.07

465浏览

0

Molet

2023.01.07

465浏览

0