gtxyzz 第386页

-

部署下一代防火墙:“用例”和“速度”不容忽视

随着越来越多的组织考虑实现下一代防火墙(NGFW),网络团队必须考虑在他们的数据中心环境中各种可能出现的设计和防火墙架构的变化。为了寻找最佳的NGFW平台,一定要确定最佳的部署用例。最常见的NGFW部署场景有: • 用NGFW替换...

gtxyzz

2022.12.24

319浏览

0

gtxyzz

2022.12.24

319浏览

0

-

战胜BYOD风险?试试移动设备管理

员工携带自有设备到工作场所给现代企业提供了很多好处,但同时也带来了各种问题,尤其是当涉及到安全性的时候。防止数据丢失、控制访问权限、移动恶意软件感染和丢失或被盗的设备等都是困扰企业IT安全部门的问题。 为了满足这些市场需求,软件供应商和软件...

gtxyzz

2022.12.24

283浏览

0

gtxyzz

2022.12.24

283浏览

0

-

移动办公:如何保证Wi-Fi接入安全?

Kevin Beaver是Principle Logic LLC的创始人和首席顾问,他有16年的IT和信息安全的工作经验。在进入信息安全服务行业前,他的工作曾经涉及卫生保健、电子商务、金融和教育行业的信息技术和安全。他擅长的领域包括网络和无线...

gtxyzz

2022.12.24

289浏览

0

gtxyzz

2022.12.24

289浏览

0

-

“破壳”漏洞系列分析之类UNIX系统的恶意代码现状

2014年4月的“心脏出血”(Heartbleed)漏洞被安天和多个安全厂商都惊呼为几年内最严重的安全危机,其引发的“出血”效应不过六个月,破壳又被安全业内认定为更为严重的漏洞。这是一种过度紧张...

gtxyzz

2022.12.24

262浏览

0

gtxyzz

2022.12.24

262浏览

0

-

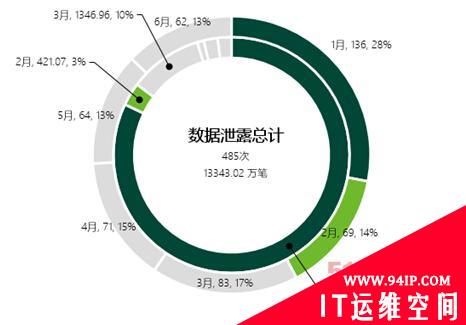

绿盟科技发布2014上半年反数据泄露报告

目前就信息安全威胁来说,最为常见的两种形式是拒绝服务和数据泄露。随着国内信息技术的不断发展,“拖库”之类的数据泄露事件也越来越多。为此,绿盟科技威胁响应中心每天都在持续追踪及研究,并定期发布相关报告。此报告即为《201...

gtxyzz

2022.12.24

273浏览

0

gtxyzz

2022.12.24

273浏览

0