gtxyzz 第206页

-

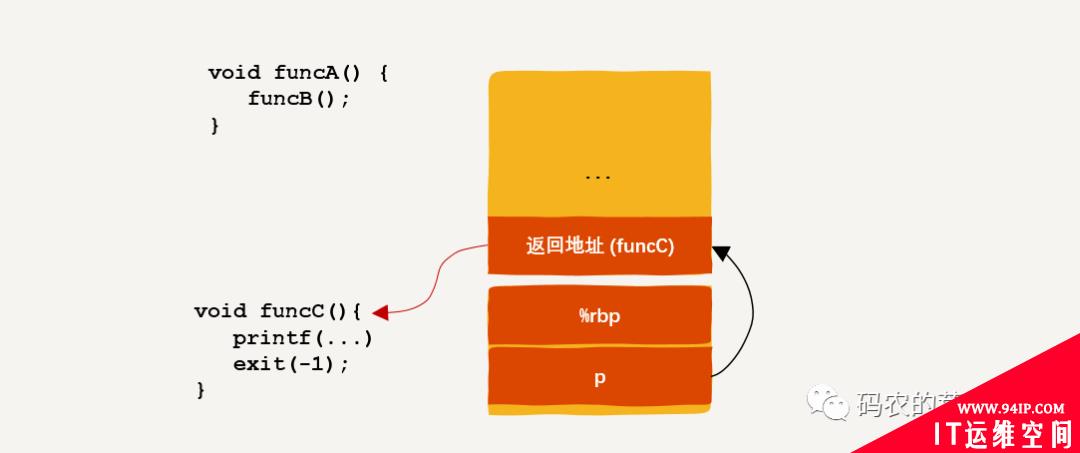

黑客攻防:缓冲区溢出攻击与堆栈保护

大家好,我是小风哥。在上一篇文章《进程切换的本质是什么?》中举了一个示例,也就是这段代码: #include <stdio.h> #include <stdlib.h> void funcC() {...

gtxyzz

2023.01.13

345浏览

0

gtxyzz

2023.01.13

345浏览

0

-

Android 13 引入新的限制,恶意软件将无法使用辅助功能 API

Android 设备上的 Accessibility API(辅助功能 API) 是一个非常强大的工具,Google 在设计这个 API 时的目的是为了让开发者可以借助它为残障人士构建对应的辅助应用程序,让残障人士也能方便地使用这些现代化的...

gtxyzz

2023.01.12

689浏览

0

gtxyzz

2023.01.12

689浏览

0

-

设备接管风险警告!F5发现一个关键BIG-IP远程执行漏洞

近日,应用交付领域(ADN)全球领导者F5公司发布了一项安全警告,其研究团队监测到一个关键漏洞正在被积极利用。漏洞的追踪代码为CVE-2022-1388,CVSS 3.0评分为9.8,危险等级非常高。该漏洞允许未经身份验证的网络攻击者执...

gtxyzz

2023.01.12

470浏览

0

gtxyzz

2023.01.12

470浏览

0

-

攻击者部署后门,窃取Exchange电子邮件

近日,Mandiant 安全研究人员发现一个新的、异常隐蔽的高级持续性威胁(APT)组织正在入侵企业网络,并试图窃取参与企业交易(如并购)员工的 Exchange(内部和在线)电子邮件。 网络安全研究人员将该 APT 组织追踪为 UNC...

gtxyzz

2023.01.12

348浏览

0

gtxyzz

2023.01.12

348浏览

0

-

威胁检测:IOC只是基础 IOB才是王道

基于入侵指标(IOC)的检测已经是业内常规,然而,基于行为的检测方法似乎才是未来。下面我们来比较一下这两种检测方法的不同,以判断强调其中一种是否会更具价值。 专业人士应该都知道“痛苦金字塔”,它显示了各种攻击指标与攻击(检测)难度之间的...

gtxyzz

2023.01.12

363浏览

0

gtxyzz

2023.01.12

363浏览

0